Let’s Encrypt je certifikační autorita vytvořená organizací Internet Security Research Group (ISRG). Poskytuje bezplatné certifikáty SSL prostřednictvím plně automatizovaného procesu navrženého tak, aby eliminoval ruční vytváření, ověřování, instalaci a obnovování certifikátů.

Certifikáty vydané Let’s Encrypt jsou platné 90 dní od data vydání a dnes jim důvěřují všechny hlavní prohlížeče.

Tento tutoriál vás provede procesem získání bezplatného Let’s Encrypt pomocí nástroje certbot na Debianu 9. Ukážeme si také, jak nakonfigurovat Apache pro použití nového certifikátu SSL a povolení HTTP/2.

Předpoklady #

Než budete pokračovat v tomto kurzu, ujistěte se, že jste splnili následující předpoklady:

- Přihlášeni jako uživatel s právy sudo.

- Název domény musí odkazovat na IP veřejného serveru vašeho serveru. Použijeme

example.com. - Apache nainstalován. Virtuální hostitel Apache pro vaši doménu. Podrobnosti o tom, jak jej vytvořit, naleznete podle těchto pokynů.

Instalovat Certbot #

Certbot je plně vybavený a snadno použitelný nástroj, který dokáže automatizovat úlohy získávání a obnovování Let’s Encrypt SSL certifikátů. Balíček certbot je součástí výchozích repozitářů Debianu.

Aktualizujte seznam balíčků a nainstalujte balíček certbot pomocí následujících příkazů:

sudo apt updatesudo apt install certbot

Generate Strong Dh (Diffie-Hellman) Group #

Výměna klíčů Diffie–Hellman (DH) je metoda bezpečné výměny kryptografických klíčů přes nezabezpečený komunikační kanál.

Chcete-li vygenerovat novou sadu 2048bitových parametrů DH, spusťte:

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048Získání certifikátu Let’s Encrypt SSL #

K získání certifikátu SSL pro naši doménu použijeme plugin Webroot, který funguje tak, že vytvoří dočasný soubor pro ověření požadované domény v ${webroot-path}/.well-known/acme-challenge adresář. Server Let's Encrypt odesílá požadavky HTTP na dočasný soubor, aby ověřil, že se požadovaná doména překládá na server, na kterém běží certbot.

Aby to bylo jednodušší, namapujeme všechny požadavky HTTP pro .well-known/acme-challenge do jednoho adresáře, /var/lib/letsencrypt .

Následující příkazy vytvoří adresář a umožní jej zapisovat pro server Apache.

sudo mkdir -p /var/lib/letsencrypt/.well-knownsudo chgrp www-data /var/lib/letsencryptsudo chmod g+s /var/lib/letsencrypt

Chcete-li se vyhnout duplikaci kódu, vytvořte následující dva fragmenty konfigurace:

/etc/apache2/conf-available/letsencrypt.confAlias /.well-known/acme-challenge/ "/var/lib/letsencrypt/.well-known/acme-challenge/"

<Directory "/var/lib/letsencrypt/">

AllowOverride None

Options MultiViews Indexes SymLinksIfOwnerMatch IncludesNoExec

Require method GET POST OPTIONS

</Directory>

SSLCipherSuite EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH

SSLProtocol All -SSLv2 -SSLv3 -TLSv1 -TLSv1.1

SSLHonorCipherOrder On

Header always set Strict-Transport-Security "max-age=63072000; includeSubDomains; preload"

Header always set X-Frame-Options SAMEORIGIN

Header always set X-Content-Type-Options nosniff

# Requires Apache >= 2.4

SSLCompression off

SSLUseStapling on

SSLStaplingCache "shmcb:logs/stapling-cache(150000)"

# Requires Apache >= 2.4.11

SSLSessionTickets Off

SSLOpenSSLConfCmd DHParameters "/etc/ssl/certs/dhparam.pem"

Výše uvedený fragment obsahuje doporučené čipy, umožňuje sešívání OCSP, HTTP Strict Transport Security (HSTS) a vynucuje několik hlaviček HTTP zaměřených na zabezpečení.

Před povolením konfiguračních souborů se ujistěte, že oba mod_ssl a mod_headers jsou povoleny vydáním:

sudo a2enmod sslsudo a2enmod headers

Povolte modul HTTP/2, díky kterému budou vaše stránky rychlejší a robustnější:

sudo a2enmod http2Povolte konfigurační soubory SSL spuštěním následujících příkazů:

sudo a2enconf letsencryptsudo a2enconf ssl-params

Znovu načtěte konfiguraci Apache, aby se změny projevily:

sudo systemctl reload apache2K získání souborů certifikátu SSL použijte nástroj Certbot s pluginem webroot:

sudo certbot certonly --agree-tos --email admin@example.com --webroot -w /var/lib/letsencrypt/ -d example.com -d www.example.comPokud je certifikát SSL úspěšně získán, certbot vytiskne následující zprávu:

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at

/etc/letsencrypt/live/example.com/fullchain.pem. Your cert will

expire on 2019-01-17. To obtain a new or tweaked version of this

certificate in the future, simply run certbot again. To

non-interactively renew *all* of your certificates, run "certbot

renew"

- If you lose your account credentials, you can recover through

e-mails sent to admin@example.com.

- Your account credentials have been saved in your Certbot

configuration directory at /etc/letsencrypt. You should make a

secure backup of this folder now. This configuration directory will

also contain certificates and private keys obtained by Certbot so

making regular backups of this folder is ideal.

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Nyní, když máte soubory certifikátu, upravte konfiguraci virtuálního hostitele domény následovně:

/etc/apache2/sites-available/example.com.conf<VirtualHost *:80>

ServerName example.com

ServerAlias www.example.com

Redirect permanent / https://example.com/

</VirtualHost>

<VirtualHost *:443>

ServerName example.com

ServerAlias www.example.com

Protocols h2 http/1.1

<If "%{HTTP_HOST} == 'www.example.com'">

Redirect permanent / https://example.com/

</If>

DocumentRoot /var/www/example.com/public_html

ErrorLog ${APACHE_LOG_DIR}/example.com-error.log

CustomLog ${APACHE_LOG_DIR}/example.com-access.log combined

SSLEngine On

SSLCertificateFile /etc/letsencrypt/live/example.com/fullchain.pem

SSLCertificateKeyFile /etc/letsencrypt/live/example.com/privkey.pem

# Other Apache Configuration

</VirtualHost>

S výše uvedenou konfigurací vynucujeme přesměrování HTTPSand z www na verzi bez www. Můžete si upravit konfiguraci podle svých potřeb.

Znovu načtěte službu Apache, aby se změny projevily:

sudo systemctl reload apache2

Otevřete svůj web pomocí https:// a všimnete si zelené ikony zámku.

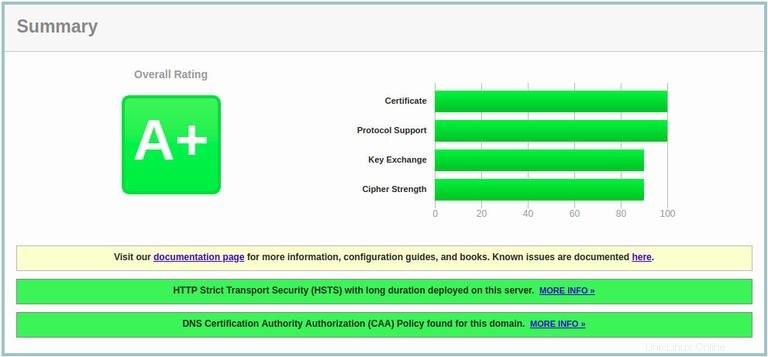

Pokud svou doménu otestujete pomocí testu SSL Labs Server Test, získáte známku A+, jak je uvedeno níže:

Automatické obnovení certifikátu Let’s Encrypt SSL #

Certifikáty Let’s Encrypt jsou platné 90 dní. Aby se automaticky obnovily certifikáty před vypršením jejich platnosti, vytvoří balíček certbot cronjob, který se spouští dvakrát denně a automaticky obnoví jakýkoli certifikát 30 dní před vypršením jeho platnosti.

Jakmile je certifikát obnoven, musíme také znovu načíst službu Apache. Připojte --renew-hook "systemctl reload apache2" do /etc/cron.d/certbot takže to vypadá následovně:

0 */12 * * * root test -x /usr/bin/certbot -a \! -d /run/systemd/system && perl -e 'sleep int(rand(3600))' && certbot -q renew --renew-hook "systemctl reload apache2"

Chcete-li otestovat proces obnovení, použijte certbot --dry-run přepínač:

sudo certbot renew --dry-runPokud nejsou žádné chyby, znamená to, že proces obnovení byl úspěšný.