Úvod

Neměnná záloha zajišťuje data tím, že je pevná a neměnná . Tento typ zálohy zabraňuje smazání dat a umožňuje je kdykoli obnovit. V důsledku toho neměnné zálohy chrání údaje z náhodného nebo úmyslného smazání nebo útoky ransomwaru.

Tento článek ukáže, co jsou neměnné zálohy a jak vám mohou pomoci chránit vaši firmu před útoky ransomwaru.

Vysvětlení neměnných záloh

Data jsou kritickou obchodní součástí každé organizace. Z toho důvodu je primárním cílem kybernetických útoků.

Ransomware je typ malwaru, který šifruje data, takže je již nelze použít. Šifrování může jít až do hlavního spouštěcího záznamu (MBR ), aby se zabránilo spouštění systému. To se vztahuje i na zálohování dat.

Útok ransomwaru snižuje životně důležité obchodní služby. Chcete-li získat přístup ke svým datům, musíte zaplatit výkupné.

Způsob, jak zmírnit útoky ransomwaru, je pravidelné zálohování dat, což je poslední obranná linie. Pouhé vytvoření kopie dat však neznamená, že je bezpečná před kybernetickými útoky.

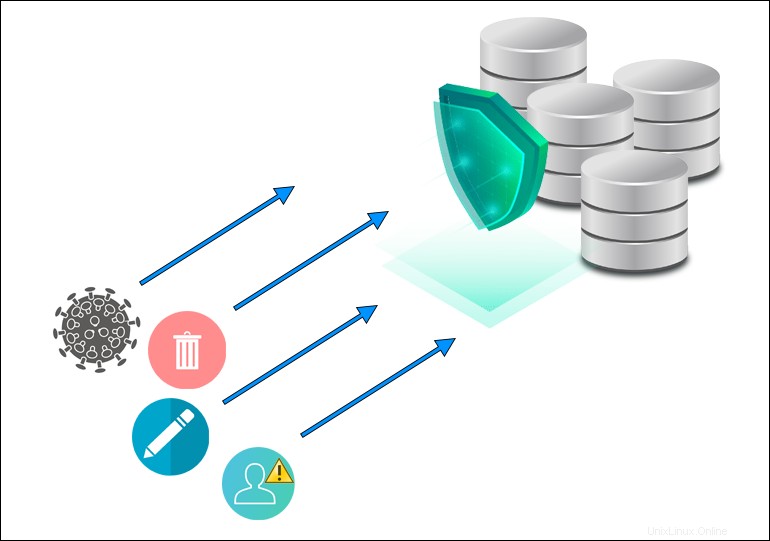

Pokročilé útoky ransomwaru se nyní zaměřují i na zálohy. Útočníci mohou upravit nebo smazat zálohu a požádat o velké výkupné. Neměnné zálohy těmto situacím předcházejí.

Neměnnost zabraňuje neoprávněnému přístupu k datům nebo jejich smazání . Neměnná záloha zajišťuje, že vždy bude k dispozici nejnovější čistá kopie vašich dat, v bezpečí a kdykoli obnovitelné.

Neměnné zálohy se vytvářejí kopírováním datových bitů do cloudu, jakmile je vytvoříte.

Poté, co jsou data v cloudu, mohou uživatelé nastavit příznak neměnnosti (neměnné bity) . Příznak neměnnosti uzamkne data , zabraňující náhodnému smazání dat, napadení malwarem nebo poškození dat.

Uživatel může nastavit příznak pro konkrétní časový rámec . Pokud například nastavíte příznak na sedm dní, nemůžete během tohoto období zálohu odstranit ani upravit.

Krátkodobé neměnné zálohy můžete ukládat lokálně nebo vrstvit zálohy dat do neměnných ukládání objektů mimo web . Proto chráníte data před nepředvídatelnou škodlivou aktivitou nebo náhodným smazáním.

Nevýhody proměnlivé infrastruktury

Proměnlivá infrastruktura je infrastruktura IT serverů, kterou lze pravidelně upravovat a aktualizovat na místě.

I když má tato infrastruktura své výhody, jsou za cenu několika nevýhod ve srovnání s neměnnou infrastrukturou .

Nevýhody měnitelné infrastruktury jsou:

- Posun konfigurace . Pokud změny konfigurace serveru nejsou systematicky zaznamenávány, je obtížné diagnostikovat nebo reprodukovat technické problémy.

- Nediskrétní verzování . Sledování verzí je obtížné, protože změny na serveru nejsou vždy zdokumentovány.

- Selhání aktualizace . Aktualizace pravděpodobně selžou kvůli různým problémům se sítí (DNS offline, špatná konektivita, nereagující úložiště atd.)

- Pomalé ladění. Problémy se sledováním verzí zpomalují proces ladění. Uživatelé tak mohou skončit s několika verzemi aktualizací a složitým produkčním zatížením v případě chybných aktualizací.

- Zvýšené riziko . Proměnlivá infrastruktura zvyšuje riziko ztráty dat a ransomwarových útoků ve srovnání s neměnnými.

- Ruční konfigurace . Proměnlivá infrastruktura vyžaduje ruční konfiguraci serveru, což má za následek dlouhý proces při zajišťování serverů.

Jak implementovat strategii neměnného zálohování?

Společnosti často bojují proti ransomwaru investováním do robustního a odolného obranného systému. Nejlepší je však připravit se na nejhorší – scénář, kdy obranné systémy společnosti selžou.

Implementace strategie neměnného zálohování je nejlepší způsob, jak ochránit svá data a mít rychlou reakci na kybernetický útok, aniž byste museli platit tučné výkupné.

Mnoho osvědčených postupů pro zálohování a obnovu dat není odolných vůči útokům ransomwaru.

Například replikace dat do vzdáleného datového centra neposkytuje ochranu proti ransomwaru, protože nepřetržité zálohování může přepsat zdravé soubory zašifrovanými verzemi. V důsledku toho je obtížné přesně určit počáteční bod infekce.

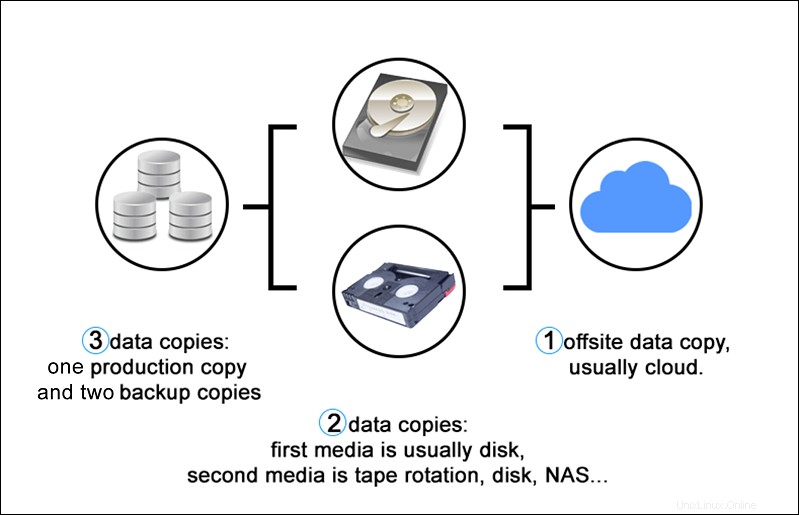

Pravidlo zálohování 3-2-1 je strategie ochrany dat, která zahrnuje alespoň tři kopie dat. Dvě kopie jsou místní, ale na různých médiích, a jedna kopie je mimo pracoviště (např. neměnná záloha se vzduchovou mezerou v cloudu).

Nejlepší postupy pro implementaci neměnné zálohy jsou:

1. Integrita dat

Nejlepším způsobem, jak chránit zálohu dat, je uložit ji na platformu, která zabraňuje změnám. Někteří prodejci nabízejí objektové úložiště což znemožňuje úpravy dat nebo šifrování v případě útoku ransomware.

2. Model nulové důvěry

Model Zero Trust zahrnuje přísné ověření identity pro každého, kdo má přístup k zálohám vašich dat v privátní síti. Tento holistický přístup se skládá z několika principů a technologií, které zajišťují pokročilou úroveň zabezpečení a bezpečnost zálohování.

Jednou z metod je posílení zabezpečení pomocí vícefaktorové autentizace (MFA ).

3. Víceúrovňová odolnost

Dobrá obranná strategie kombinuje neměnné zálohy dat s nejnovější technologií kybernetické bezpečnosti a školením zaměstnanců.

Platformy, které zahrnují prevenci nadměrného mazání nebo možnosti měkkého mazání zajišťují, že existuje kopie dat, i když se do systému dostane ransomware.

Další úrovní ochrany je použití WORMU (zapsat jednou číst více) formát nabízí mnoho prodejců.

4. Automatizace odezvy

K útokům ransomwaru obvykle dochází měsíce po infekci systému. Útočníci čekají tak dlouho, aby se ransomware mohl tiše rozšířit a najít všechny zálohy dat. Poté získá vaše data, když jsou všichni mimo kancelář.

Implementujte systém automatizované odezvy ve vašem záložním řešení pro karanténu infikovaných systémů, i když v době útoku nikdo není v kanceláři.

5. Čistý bod obnovení

Ujistěte se, že záloha dat neobsahuje malware, abyste zabránili opětovné infekci. Před obnovením dat zkontrolujte zálohy, zda neobsahují malware nebo indikátory kompromitace (IOC).

Ukládejte neměnné zálohy dat ve formátu WORM k ochraně dat před šifrováním a zajištění rychlé obnovy.

Neměnná záloha Veeam – přehled

Společnost Veeam nabízí neměnné zálohy jako výkonné a odolné řešení proti ransomwaru.

Funkce Veeam Immutable Backup jsou:

- Víceúrovňová schválení

Záloha je uložena v cloudu a využívá ovládací prvky, které brání možnosti smazání nebo úpravy dat bez přísného víceúrovňového schválení.

- Veeam Scale-Out Backup Repository (SOBR)

Řešení SOBR ve spolupráci s Capacity Tier zajišťuje zápis záloh do objektového úložiště na jakékoli platformě, která podporuje ukládání objektů. Platformy zahrnují Microsoft Azure, Amazon Web Services (AWS) a IBM Cloud.

AWS S3 nebo vybrané úložiště kompatibilní s S3 také poskytuje přístup k Object Lock , umožňující zálohování dat jako neměnnou zálohu.

- Veeam ONE Monitoring

Veeam ONE umožňuje uživatelům monitorovat své prostředí, aby měli přehled o podezřelých nebo abnormálních aktivitách.

Řešení analyzuje využití procesoru, rychlost zápisu datového úložiště a rychlost síťového přenosu dat, aby identifikovalo abnormální aktivity . Jakékoli problémy spustí alarm a upozorní uživatele, aby zkontroloval daný stroj.

- Veeam SureBackup

Veeam SureBackup je automatizované řešení, které uživatele upozorní na neobnovitelný systém z důvodu neodhaleného malwaru nebo ransomwarové infekce. Řešení automaticky kontroluje stávající zálohy na přítomnost malwaru poskytující ochranu ve všech fázích zálohování a obnovy.

- Veeam Secure Restore

Řešení Secure Restore provádí kompletní antivirovou kontrolu starších záloh při jejich obnově.

Definice virů jsou vždy aktuální a pomáhají rozpoznat nové a spící viry v zálohách dat. Tento proces jim brání v infikování prostředí po obnovení.

Veeam nabízí různá řešení v alianci s různými partnery, včetně HPE, Cisco, Lenovo, NetApp, Microsoft, AWS, Google, VMware, IBM, Nutanix a Pure Storage.