Úvod

Přístupový seznam (ACL) spravuje uživatelská oprávnění pro přístup k systémovým umístěním a prostředkům. Zatímco ACL mají své uplatnění v osobních počítačích, jsou častěji využívány v podnikovém prostředí.

V sítích jsou ACL považovány za standardní postupy zabezpečení sítě pro řízení síťového provozu a zabránění neoprávněnému přístupu k databázovým serverům, systémům pro správu obsahu atd.

Tento článek se zaměří na roli ACL v sítích. Vysvětlí komponenty ACL a běžné typy ACL a poskytne rady, jak nejlépe implementovat seznam řízení přístupu v síti.

Co je ACL (Access Control List)?

ACL (Access Control List) je sada pravidel, která povolují nebo zakazují přístup do počítačové sítě. Síťová zařízení, tj. směrovače a přepínače, aplikují příkazy ACL na příchozí (příchozí) a odchozí (odchozí) síťový provoz, čímž řídí, který provoz může sítí procházet.

Jak funguje seznam ACL?

ACL funguje jako bezstavový firewall. Zatímco stavový firewall prověřuje obsah síťových paketů, bezstavový firewall pouze kontroluje, zda pakety dodržují definovaná bezpečnostní pravidla.

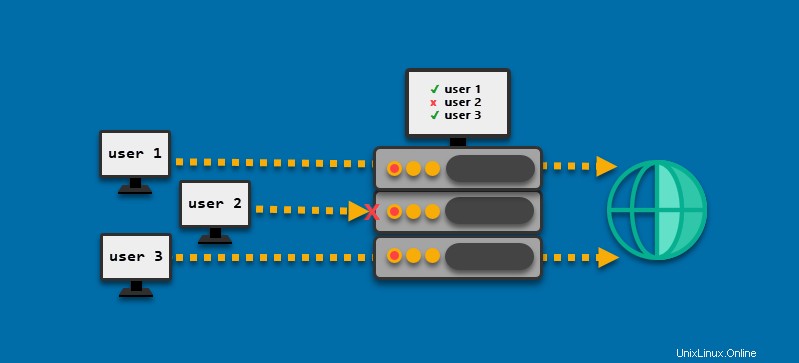

ACL jsou tabulky obsahující pravidla přístupu nalezená na síťových rozhraních, jako jsou směrovače a přepínače. Když uživatel vytvoří ACL na směrovači nebo přepínači, zařízení se stane filtrem provozu.

Jak ukazuje výše uvedený diagram, seznamy ACL sdělují směrovači, zda provoz přicházející od uživatele (IP adresa) může procházet zařízením nebo ne.

Číslované a pojmenované seznamy ACL

Při vytváření přístupového seznamu může uživatel zvolit jeho formátování jako číslovaný nebo pojmenovaný seznam.

S číslovanými seznamy řízení přístupu , každý seznam má identifikační číslo:

- Standardní přístupové seznamy mají čísla 1–99 a 1300–1999 .

- Rozšířené přístupové seznamy jsou v rozmezí 100–199 a 2000–2699 rozsahy.

Pojmenované seznamy řízení přístupu jsou upřednostňovány před číslovanými seznamy, protože názvy umožňují správcům sítě poskytovat informace o účelu ACL.

Například při nastavování rozšířeného ACL, který poskytuje pravidla pro kancelář InfoSec v budově společnosti, může uživatel vytvořit rozšířený seznam zadáním následujícího příkazu na příkazovém řádku režimu konfigurace routeru:

access-list extended 120 [rule1] [rule2] [...]Zatímco takto vytvořený číslovaný seznam by měl stejné vlastnosti jako jeho pojmenovaný protějšek, vytvořením pojmenovaného seznamu je jeho účel jasnější:

access-list extended INFOSEC [rule1] [rule2] [...]Typy ACL

Existuje pět typů seznamů ACL:standardní , rozšířeno , dynamické , reflexivní a na základě času .

Následující části popisují každý typ ACL.

Standardní seznam ACL

Základní typ ACL filtruje provoz na základě zdrojové IP adresy. Když se paket pokusí vstoupit nebo opustit přepínač, systém zkontroluje jeho IP data podle pravidel specifikovaných v ACL. Proces kontroly končí, jakmile je nalezeno pravidlo povolující konkrétní IP adresu.

Například následující přístupový seznam číslo 5 povoluje hostitele na 192.168.15.0/24 síť.

access-list 5 permit 192.168.15.0 0.0.0.255Úplná syntaxe pro vytvoření standardního ACL je:

access-list list-number-or-name {permit | deny} {source [source-wildcard] | host hostname | any}

Parametr source-wildcard je inverzní maska. Vypočítejte inverzní masky odečtením 255 od každého pole masky podsítě. Ve výše uvedeném příkladu 0.0.0.255 je inverzní maska 255.255.255.0 maska podsítě.

Rozšířený seznam ACL

Na rozdíl od standardních seznamů řízení přístupu přijímají rozšířené seznamy ACL pravidla založená na zdrojových a cílových IP adresách. Kromě toho mohou rozšířená pravidla ACL zahrnovat filtrování podle typu protokolu, TCP nebo UDP portů atd.

Níže uvedený příklad ukazuje rozšířený přístupový seznam číslo 150, který umožňuje veškerý provoz z 192.168.15.0/24 síť do jakékoli sítě IPv4, pokud má cíl jako hostitelský port HTTP port 80:

access-list 150 permit tcp 192.168.15.0 0.0.0.255 any eq wwwÚplná syntaxe rozšířeného ACL je:

access-list access-list-number-or-name {deny | permit} protocol source source-wildcard destination destination-wildcard precedence [precedence] tos [tos] [fragments] time-range [time-range-name] [log]Dynamický ACL

Dynamické ACL se nazývají rozšířené seznamy, které obsahují dynamická pravidla ACL. Tento typ ACL je také známý jako zabezpečení zámku a klíče.

Dynamické ACL řeší problémy vyplývající ze změny IP adresy autorizovaného hostitele, například v případě fyzického přemístění důvěryhodného počítače. Pro potvrzení identity musí klient zadat své uživatelské jméno a heslo. Pokud je ověření úspěšné, síťové zařízení změní svá pravidla přístupu tak, aby akceptovalo připojení z nové IP adresy.

Reflexivní ACL

Zatímco standardní ACL nesleduje relace, reflexivní ACL může omezit provoz na relace pocházející z hostitelské sítě.

Reflexivní ACL nelze použít přímo na rozhraní – místo toho je obvykle vnořeno do rozšířeného pojmenovaného přístupového seznamu. Tento typ řízení přístupu nepodporuje aplikace, které mění čísla portů během relace, jako jsou FTP klienti.

Časově založený ACL

Tento rozšířený typ ACL umožňuje řízení přístupu na základě času. Organizace může například povolit zaměstnancům přístup k určitým internetovým lokalitám pouze v době oběda.

Pravidla založená na čase se vytvářejí pomocí time-range příkaz. Příkaz umožňuje uživatelům nastavit absolutní pravidla s jediným časem začátku a konce a periodicky pravidla, která se používají k nastavení opakujících se období.

Komponenty ACL

Následující součásti tvoří seznam řízení přístupu:

- Pořadové číslo identifikuje položku ACL.

- Jméno poskytuje popisnou identifikaci pro ACL.

- Prohlášení je hlavní součástí ACL. Pomocí příkazů uživatel povolí nebo zakáže přístup k IP adrese nebo rozsahu IP.

- Síťový protokol komponenta umožňuje nebo zakazuje přístup ke konkrétním síťovým protokolům, jako je IP, TCP, UDP atd.

- Zdroj nebo cíl komponenta definuje zdrojové nebo cílové IP adresy nebo rozsahy.

Některé směrovače umožňují přidávání dalších komponent ACL, například:

- Protokoly , abyste mohli sledovat události ACL.

- Poznámky , abychom poskytli prostor pro další komentáře k účelu ACL.

Složité seznamy ACL mají komponenty pro podrobnější řízení síťového provozu na základě ToS (typ služby) nebo priority DSCP.

Výhody ACL

Primární funkcí ACL je zabezpečit síť, ale jsou také užitečné pro další aspekty řízení síťového provozu:

- Blokovat konkrétní uživatele nebo provoz, což umožňuje granulární řízení přístupu na základě adres, protokolů, typů provozu atd. Tato vlastnost je užitečná zejména pro servery připojené k internetu.

- Zjednodušte identifikaci uživatelů a hostitelů, jak místních, tak vzdálených.

- Pomozte vyhnout se přetížení a řízení.

- Zlepšete výkon sítě řízením šířky pásma, abyste zabránili nadměrnému síťovému provozu.

- Pomoc při předcházení útokům DoS (Denial of Service) a spoofingu.

Jak implementovat ACL

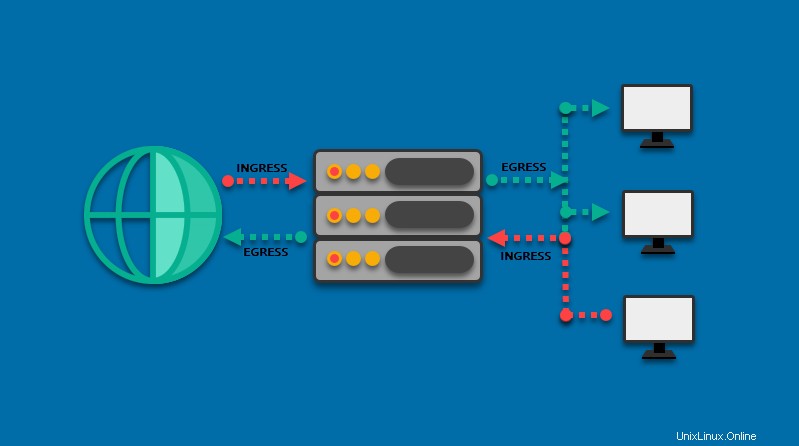

Směrovač je optimálním místem pro aplikaci pravidel ACL, takže znalost toku provozu směrovače je nezbytná pro správnou implementaci ACL. Koncepty příchozího (příchozího) a odchozího (odchozího) provozu jsou zásadní pro pochopení síťového provozu.

Následující diagram ukazuje příchozí a odchozí provoz proudící do a ze sítě:

- Příchozí provoz je provoz proudící do routeru.

- Výstupní provoz je provoz, který opouští router.

Například blokování veškerého provozu přicházejícího z internetu vyžaduje nastavení pravidla pro vstup. Zdroj tohoto pravidla bude 0.0.0.0 , což je zástupný znak pro všechny externí IP adresy. Cíl je IP adresa místní sítě.

Naopak blokování přístupu k internetu pro jeden počítač v síti vyžaduje nastavení výstupního pravidla, kde zdrojem je IP adresa počítače a cílem je 0.0.0.0 zástupný znak.

Níže jsou uvedeny tipy, které je třeba zvážit při implementaci ACL:

- Před použitím na směrovači nebo přepínači vytvořte seznam ACL. Pokud začnete vytvořením prázdného seznamu na síťovém zařízení, implicitní příkaz odmítnutí zahrnutý ve výchozím nastavení může přerušit váš síťový provoz.

- Chcete-li zabránit tomu, aby seznam ACL odmítal veškerý provoz, ujistěte se, že seznam ACL obsahuje alespoň jedno

permitprohlášení. - Umístěte konkrétnější pravidla před obecná.

- Použijte explicitní

denyprohlášení. Ačkoli každý ACL končí implicitnímdenyPři pokusu o zobrazení počtu odepřených paketů pomocíshow access-listse zobrazí pouze explicitní příkazy příkaz. - Použijte

remarkkdykoli je to možné, uveďte podrobnosti o ACL.