Přístup SSH je vždy kritický a možná budete chtít najít způsoby, jak zlepšit zabezpečení vašeho přístupu SSH. V tomto článku uvidíme, jak můžeme zabezpečit SSH pomocí jednoduché dvoufaktorové autentizace pomocí Google Authenticator. Před jeho použitím musíte integrovat démona SSH na svůj server s protokolem jednorázového hesla TOTP aplikace Google Authenticator a dalším omezením je, že musíte mít svůj telefon Android neustále u sebe nebo alespoň po dobu, kdy chcete přístup SSH. Tento návod je napsán pro CentOS 7.

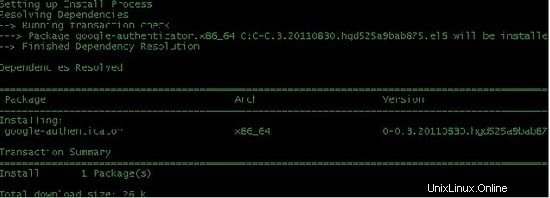

Nejprve nainstalujeme open source modul PAM Google Authenticator provedením následujícího příkazu v shellu.

yum install google-authenticator

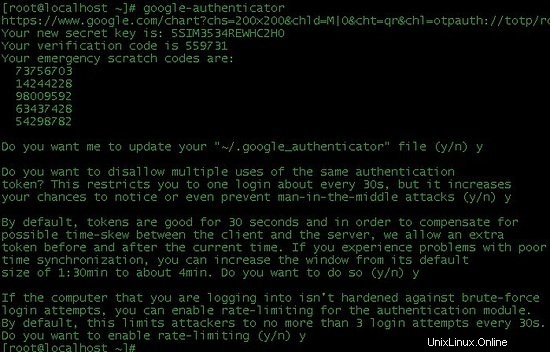

Tento příkaz nainstaluje aplikaci Google Authenticator na váš server Centos 7. Dalším krokem je získání ověřovacího kódu. Je to velmi jednoduchý příkaz, jak získat ověřovací kód a stírací kódy pouhým zodpovězením jednoduchých otázek serveru, které se vás zeptá. Tento krok můžete provést spuštěním následujícího příkazu:

google-authenticator

Získáte výstup, jako je následující snímek obrazovky, který se zobrazuje, aby vám pomohl krok za krokem, protože tento krok je velmi důležitý a zásadní. Poznamenejte si nouzové stírací kódy na bezpečném místě, lze je použít vždy pouze jednou a jsou určeny pro případ ztráty telefonu.

Nyní si stáhněte aplikaci Google authenticator do svého mobilního telefonu, aplikace existuje pro Android a Iphone. No, mám Android, takže si to stáhnu z Google Play Store, kde jsem to vyhledal zadáním "google authenticator".

Dalším krokem je změna některých souborů, kterou začneme nejprve změnou /etc/pam.d/sshd. Přidejte následující řádek na konec řádku:

auth required pam_google_authenticator.so

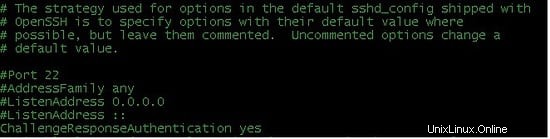

Změňte další soubor, kterým je /etc/ssh/sshd_config. Přidejte do souboru následující řádek a pokud je již umístěn, změňte parametr na "yes":

ChallengeResponseAuthentication yes

Nyní restartujte službu ssh následujícím příkazem:

service sshd restart

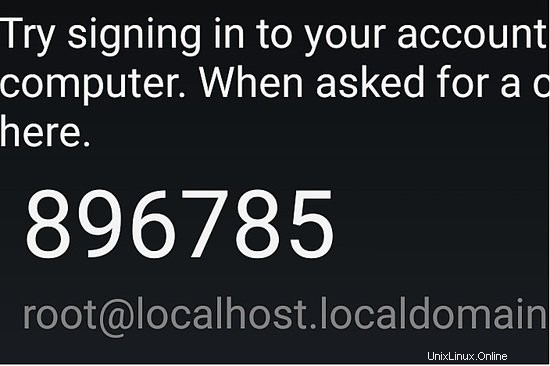

Posledním krokem je otestovat službu připojením SSH k serveru a zjistit, zda bude vyžadovat ověřovací kód. Můžete vidět následující snímek obrazovky, který ukazuje ověřovací kód, který se neustále mění a musíte se s ním přihlásit:

Úspěšně jsme tedy nakonfigurovali ověřování SSH založené na Google Authenticator. Nyní je vaše SSH zabezpečené a žádný brutální útok nemůže napadnout váš server, pokud někdo nezná váš ověřovací kód, který bude vyžadovat také přístup k vašemu telefonu.

Odkazy

- CentOS

- Stránka Wikipedie o aplikaci Google Authenticator