Proč by měl mít zavaděč Linuxu ochranu heslem?

Zde jsou hlavní důvody pro ochranu zavaděče Linuxu heslem:

1. Zabránění přístupu do režimu jednoho uživatele – Pokud se útočníkovi podaří zavést systém do režimu jednoho uživatele, stane se uživatelem root.

2. Zabránění přístupu ke konzole GRUB – Pokud počítač používá jako zavaděč GRUB, může útočník použít rozhraní editoru GRUB ke změně konfigurace nebo ke shromažďování informací pomocí příkazu cat.

3. Zabránění přístupu k nezabezpečeným operačním systémům – Pokud se jedná o systém s duálním spouštěním, může útočník při spouštění vybrat operační systém, jako je DOS, který ignoruje řízení přístupu a oprávnění k souborům.

Ochrana heslem GRUB2

Pro ochranu GRUB2 v RHEL 7 postupujte podle následujících kroků.

1. Odebrat –bez omezení z hlavní CLASS= deklarace v /etc/grub.d/10_linux

To lze provést pomocí sed k nahrazení

# sed -i "/^CLASS=/s/ --unrestricted//" /etc/grub.d/10_linux

2. Pokud uživatel ještě nebyl nakonfigurován, použijte grub2-setpassword pro nastavení hesla pro uživatele root:

# grub2-setpassword

Tím se vytvoří soubor /boot/grub2/user.cfg pokud ještě není přítomen, který obsahuje hashované heslo zavaděče GRUB. Tento nástroj podporuje pouze konfigurace, kde je jeden uživatel root.

Příklad souboru /boot/grub2/user.cfg :

# cat /boot/grub2/user.cfg GRUB2_PASSWORD=grub.pbkdf2.sha512.10000.CC6F56BFCFB90C49E6E16DC7234BF4DE4159982B6D121DC8EC6BF0918C7A50E8604CA40689A8B26EA01BF2A76D33F7E6C614E6289ABBAA6944ECB2B6DEB2F3CF.4B929016A827C36142CC126EB47E86F5F98E92C8C2C924AD0C98436E4699DF7536894F69BB904FDB5E609B9A5D67E28A7D79E8521C0B0AE6C031589FA0452A21

3. Znovu vytvořte konfiguraci grub pomocí grub2-mkconfig :

# grub2-mkconfig -o /boot/grub2/grub.cfg Generating grub configuration file ... Found linux image: /boot/vmlinuz-3.10.0-327.el7.x86_64 Found initrd image: /boot/initramfs-3.10.0-327.el7.x86_64.img Found linux image: /boot/vmlinuz-0-rescue-f9725b0c842348ce9e0bc81968cf7181 Found initrd image: /boot/initramfs-0-rescue-f9725b0c842348ce9e0bc81968cf7181.img done

4. Restartujte server a ověřte.

# shutdown -r now

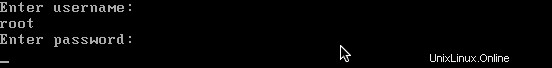

Všimněte si, že všechny definované položky nabídky grub budou nyní vyžadovat zadání uživatele a hesla při každém spuštění; od nynějška systém nezavede žádné jádro bez přímého zásahu uživatele z konzole. Až budete vyzváni k zadání uživatele, zadejte „root“. Až budete vyzváni k zadání hesla, zadejte vše, co bylo předáno příkazu grub2-setpassword:

Odeberte ochranu heslem

Pro odstranění ochrany heslem můžeme přidat –neomezené text v hlavním CLASS= deklarace v /etc/grub.d/10_linux soubor znovu. Dalším způsobem je odstranit soubor /boot/grub2/user.cfg, který uchovává heslo zahašovaného zavaděče GRUB.

Omezení pouze úprav položek nabídky GRUB

Pokud chcete pouze jednoduše zabránit uživatelům ve vstupu do příkazového řádku grub a úpravě položek nabídky (na rozdíl od úplného zamykání položek nabídky), pak vše, co potřebujete, je provést grub2-setpassword příkaz.