Úvod

V tomto třetím díle série Burp Suite se naučíte, jak skutečně shromažďovat proxy provoz s Burp Suite a používat jeho spuštění a skutečný útok hrubou silou. Bude probíhat poněkud paralelně s naším průvodcem o testování přihlášení WordPress pomocí Hydra. V tomto případě však použijete Burp Suite ke shromažďování informací o WordPress.

Účelem této příručky je ilustrovat, jak lze informace shromážděné proxy serverem Burp Suite použít k provedení penetračního testu. Ne použijte to na všech počítačích nebo sítích, které nevlastníte.

Pro tuto příručku budete také potřebovat nainstalovanou Hydra. Nebude to zacházet do hloubky, jak používat Hydra, můžete se podívat na našeho průvodce Hydra SSH. Kali Linux již má ve výchozím nastavení nainstalovanou Hydru, takže pokud používáte Kali, nebojte se. Jinak by měla být Hydra v úložištích vašeho distra.

Neúspěšné přihlášení

Než začnete, ujistěte se, že Burp stále přesměrovává provoz na váš místní web WordPress. Budete muset zachytit další provoz. Tentokrát se zaměříte na proces přihlášení. Burp shromáždí všechny informace, které potřebujete, abyste mohli zahájit útok hrubou silou na instalaci WordPressu a otestovat sílu přihlašovacích údajů uživatele.

Přejděte na http://localhost/wp-login.php . Podívejte se na tento požadavek a vygenerovanou odpověď. Zatím by tam opravdu nemělo být nic vzrušujícího. V požadavku můžete jasně vidět HTML přihlašovací stránky. Najděte form značky. Poznamenejte si name možnosti pro vstupní pole na tomto formuláři. Všimněte si také souboru cookie, který je nutné odeslat spolu s tímto formulářem.

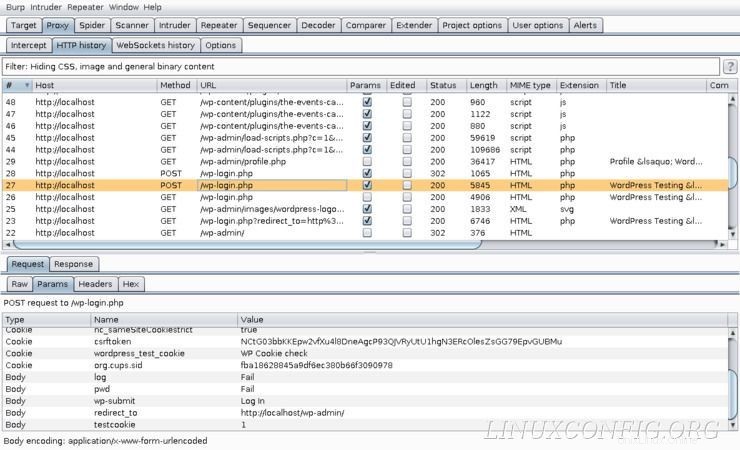

Je čas shromáždit opravdu užitečné informace. Zadejte přihlašovací jméno a heslo, o kterých víte, že způsobí selhání přihlášení a odešlete je. Podívejte se na parametry, které byly odeslány s žádostí. Přihlašovací údaje, které jste odeslali, můžete jasně vidět vedle názvů vstupních polí, která jste viděli ve zdroji stránky. Můžete také vidět název tlačítka Odeslat a soubor cookie, který se odešle spolu s formulářem.

Úspěšné přihlášení

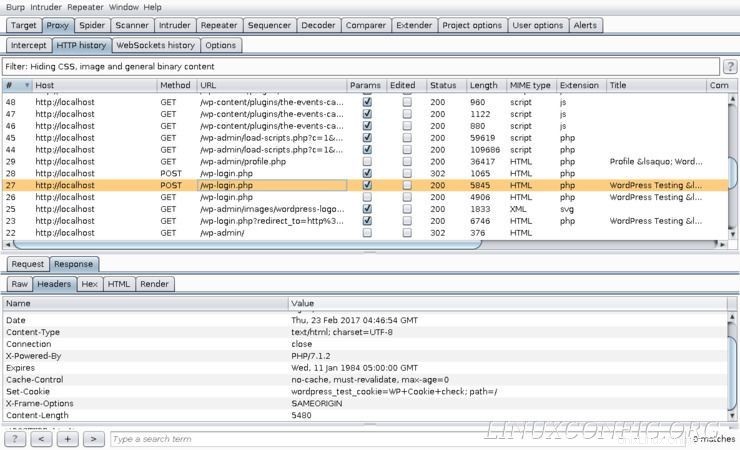

S informacemi o neúspěšném přihlášení přihlášenými do Burp Suite nyní můžete vidět, jak vypadá úspěšné přihlášení. Asi tušíte, jak bude žádost vypadat, ale odpověď bude poněkud překvapivá. Pokračujte a odešlete do formuláře správné přihlašovací údaje.

Úspěšné odeslání vygeneruje několik nových požadavků, takže se budete muset podívat zpět, abyste našli neúspěšný požadavek. Požadavek, který potřebujete, by měl být přímo za ním. Jakmile to budete mít. Podívejte se na jeho parametry. Měly by vypadat velmi podobně, ale měly by mít zadané správné přihlašovací údaje.

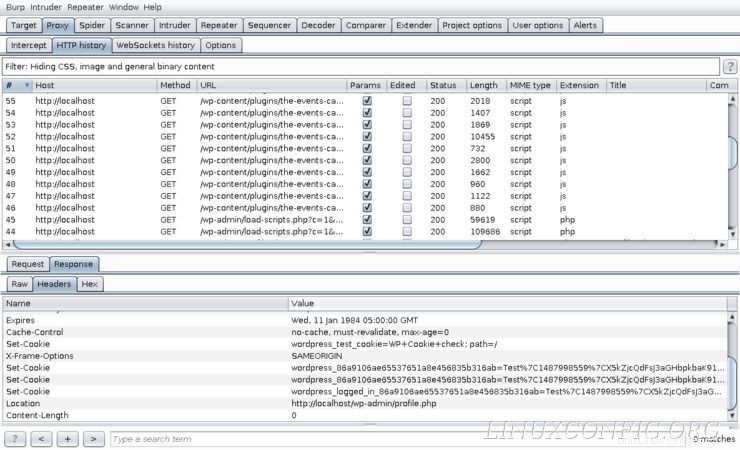

Nyní se podívejte na odpověď ze serveru. Není tam žádný HTML. Server v reakci na úspěšné odeslání formuláře přesměruje. Záhlaví pak poslouží jako nejlepší zdroj informací pro testování úspěšného přihlášení. Všimněte si, jaké informace tam jsou. Vraťte se a podívejte se na neúspěšné přihlášení. Všimli jste si něčeho, co tam bylo u úspěšného přihlášení a ne u neúspěšného přihlášení? Location záhlaví je docela dobrý indikátor. WordPress v případě neúspěšného požadavku nepřesměrovává. Přesměrování pak může sloužit jako testovací podmínka.

Používání informací

Jste připraveni použít Hydra k otestování síly vašich hesel WordPress. Než spustíte Hydra, ujistěte se, že máte seznam nebo dva slovníčky, podle kterých bude Hydra testovat uživatelská jména a hesla.

Níže je uveden příkaz, který můžete použít k otestování vašich hesel. Nejprve se na to podívejte a po něm je rozpis.

$ hydra -L lists/usrname.txt -P lists/pass.txt localhost -V http-form-post '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log In&testcookie=1:S=Location'

-L a -P příznaky určují seznamy slov pro uživatelské jméno a heslo, se kterými má Hydra testovat. -V jen mu řekne, aby vypsal výsledky každého testu do konzole. Zřejmě localhost je cíl. Hydra by pak měla načíst http-form-post modul pro testování formuláře s POST požadavkem. Pamatujte, že to bylo také v žádosti o odeslání formuláře.

Poslední částí je dlouhý řetězec, který Hydra říká, co má předat do formuláře. Každá část řetězce je oddělena znakem : . /wp-login.php je stránka, kterou bude Hydra testovat. log=^USER^&pwd=^PASS^&wp-submit=Log In&testcookie=1 je kolekce polí, se kterými by měla Hydra interagovat, oddělených & . Všimněte si, že tento řetězec používá názvy polí z parametrů. ^USER^ a ^PASS^ jsou proměnné, které Hydra naplní ze seznamů slov. Poslední kus je zkušební podmínkou. Řekne Hydra, aby v odpovědích, které obdrží, hledala slovo „Umístění“, aby zjistila, zda bylo přihlášení úspěšné.

Doufejme, že až Hydra dokončí svůj test, neuvidíte žádné úspěšné přihlášení. V opačném případě budete muset své heslo přehodnotit.

Úvahy na závěr

Nyní jste úspěšně použili Burp Suite jako nástroj pro shromažďování informací k provedení skutečného testu vaší lokálně hostované instalace WordPress. Jasně vidíte, jak snadné je extrahovat cenné informace z požadavků a odpovědí shromážděných prostřednictvím proxy serveru Burp Suite.

Další a poslední průvodce v této sérii pokryje mnoho dalších nástrojů dostupných v Burp Suite. Všechny se točí kolem proxy, takže už máte pevné základy. Tyto nástroje mohou některé úkoly jen usnadnit.