Wireshark (dříve Ethereal) je FOSS (volný a open-source software) pro analyzátor síťových protokolů. Lze jej použít k řešení problémů se sítí, analýze komunikačních protokolů, jako je TCP, DNS, HTTP atd. Existuje mnoho funkcí, díky nimž se Wireshark odlišuje od mnoha svých protějšků:

- Zachycování paketů v reálném čase a offline analýza.

- Podrobnosti paketu ve formátu čitelném pro člověka.

- Pravidla barvení pro pakety.

Čemu se budeme věnovat?

V této příručce se naučíme „Jak používat Wireshark pro zachycení a analýzu paketů“. Jako základní operační systém pro tuto příručku používáme Kali Linux. Začněme hned.

Zachycování paketů pomocí Wireshark

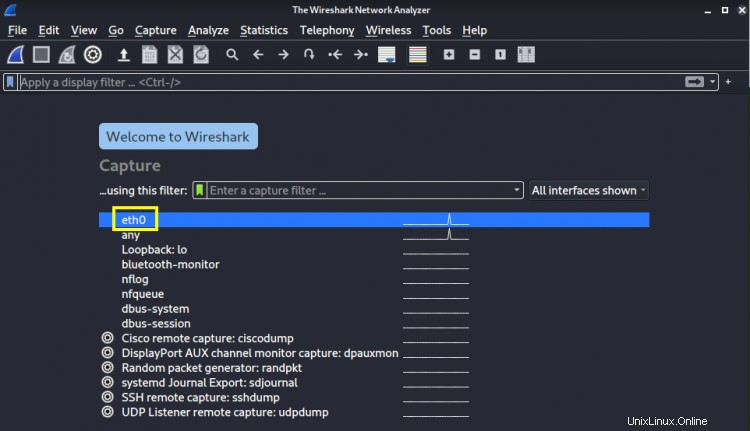

Po spuštění Wiresharku se zobrazí seznam zařízení, ze kterých lze zachycovat pakety.

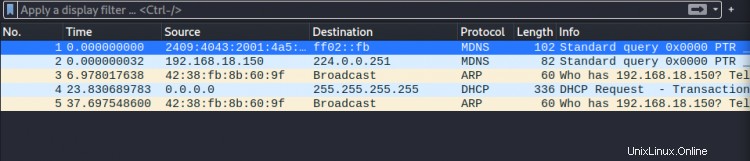

Poklepáním na jeho název vyberte zařízení, které má začít zachycovat pakety. V našem případě vybereme rozhraní ‚eth01‘. Jak můžete vidět po výběru zařízení, na obrazovce se začnou objevovat některé pakety.

V promiskuitním režimu bude Wireshark zobrazovat také pakety jiné než ty, které jsou adresovány našemu síťovému rozhraní. Tento režim je ve výchozím nastavení povolen, jinak můžete přejít na ' Zachytit> Možnosti a označte „Povolit promiskuitní režim na všech rozhraních“ zaškrtávací políčko (ve spodní části okna).

Chcete-li zastavit zachycování provozu, klepněte na ikonu červeného čtverce v levé horní části okna . Pokud si chcete své záběry prohlédnout později, můžete je jednoduše uložit kliknutím na ' Soubor> Uložit'. Podobně si můžete stáhnout zachycené soubory a otevřít je ke kontrole kliknutím na ‚Soubor> Otevřít‘ . Vyhledejte svůj soubor a otevřete jej.

Barevné kódování Wireshark

Wireshark používá různá barevná schémata k označení různých typů provozu. Pro např. světle modrá barva se používá pro UDP, fialová pro TCP a černá pro pakety v chybách. Chcete-li zobrazit význam a upravit tyto barvy, přejděte na ' Zobrazit> Pravidla barvení ' .

Filtrování paketů pomocí Wireshark

Wireshark má funkci filtrování pro odfiltrování provozu specifického pro váš zájem. Nejjednodušší způsob použití této funkce je použít vyhledávací lištu umístěnou v záhlaví seznamu paketů nebo tabulku zobrazující souhrn provozu, jak je uvedeno níže. Pro např. pokud chcete filtrovat provoz „TCP“, zadejte do vyhledávacího pole TCP. Tento proces uvidíme později v tomto tutoriálu.

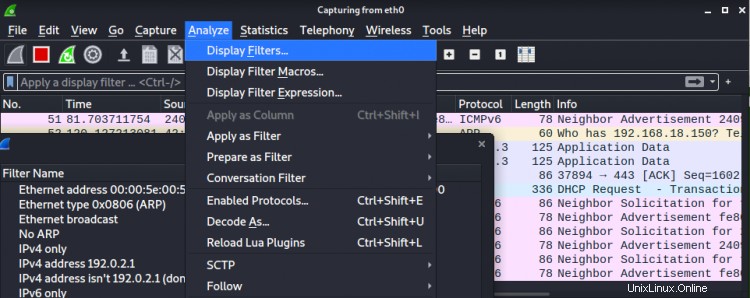

Wireshark také obsahuje výchozí filtry v sekci „Analyzovat> Filtry zobrazení“. Zde si můžete jeden vybrat a také si zde uložit své vlastní filtry pro budoucnost.

Kromě filtrování provozu můžete také zobrazit úplné konverzace TCP mezi klientem a serverem . Klikněte na paket pravým tlačítkem myši a klikněte na ‚Sledovat> TCP Stream‘ volba. Když toto okno zavřete, ve vyhledávací liště filtru se automaticky zobrazí filtr.

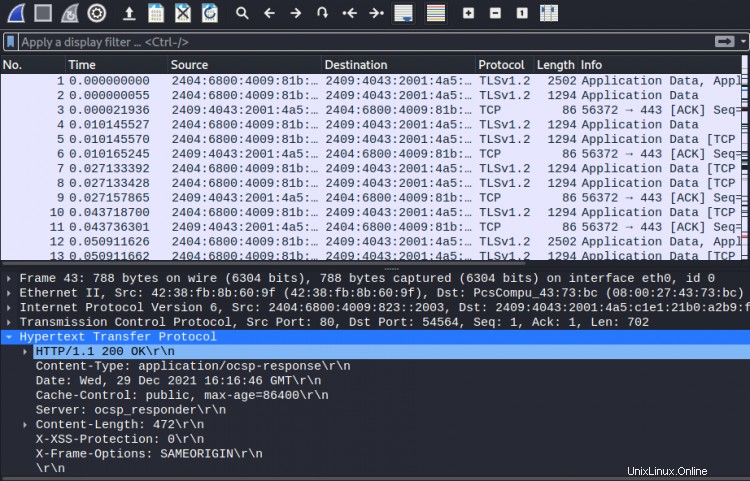

Inspekce paketů pomocí Wireshark

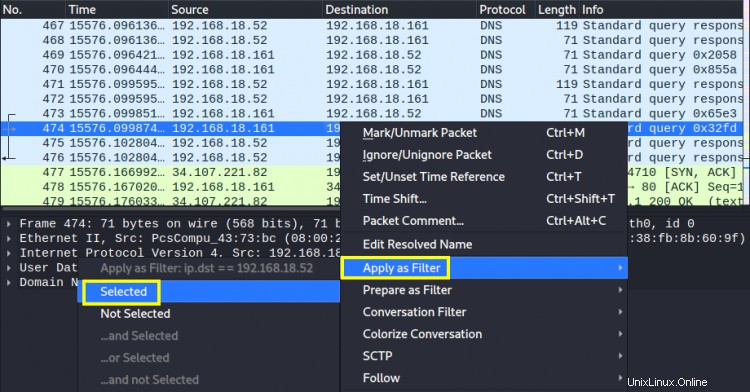

Kliknutím na paket v tabulce znázorňující souhrn provozu zobrazíte jeho různé podrobnosti. Zde je další způsob, jak vytvořit vlastní filtr. Když kliknete pravým tlačítkem na jakékoli podrobnosti, zobrazí se možnost „Použít jako filtr“ a její podnabídka. Chcete-li vytvořit tento filtr, vyberte libovolnou podnabídku:

Testovací jízda Wireshark

Podívejme se nyní na praktický příklad, jak zachytit a zkontrolovat provoz na síťovém rozhraní pomocí Wireshark. V našem případě jsme nainstalovali Wireshark na Kali Linux a komunikujeme s ethernetovým rozhraním ‚eth0‘. Nyní proveďte následující kroky:

1. Po spuštění Wiresharku vyberte rozhraní ze seznamu zařízení na úvodní stránce. Kliknutím na modrou ikonu v levém horním pruhu nebo dvojitým kliknutím na název rozhraní zahájíte snímání.

2. Nyní spusťte webový prohlížeč a otevřete webovou stránku jako ‘www.howtoforge.com‘ . Po načtení stránky zastavte snímání stisknutím červené ikony poblíž tlačítka Start.

3. Okno zachycení nyní obsahuje všechny pakety, které byly přeneseny z a do vašeho systému. Různé typy provozu jsou zobrazeny v různých barevných kódech, jako je modrá, černá, světle žlutá atd.

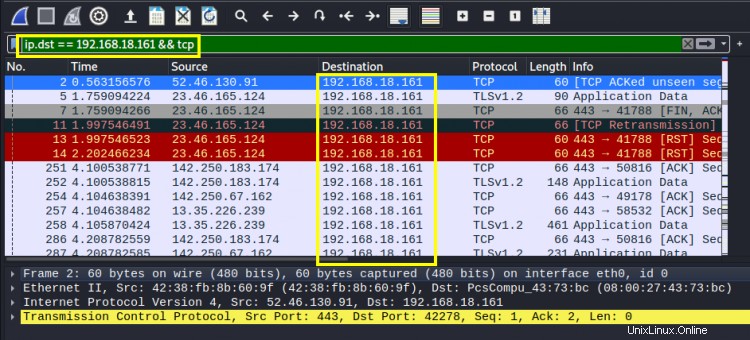

4. Pokud hledáte pakety specifického protokolu, jako je TCP, použijte k filtrování těchto spojení panel filtrů. V systému, který využívá síťový přístup a vyměňuje si tak pakety s vnější sítí, běží mnoho procesů na pozadí. Pakety, které jsou určeny našemu systému, můžeme filtrovat pomocí funkce filtrování Wireshark. Pro např. pro filtrování paketů TCP určených našemu systému použijte filtr:

ip.dst ==‘ip_vaseho_systemu’ &&tcp

Nahraďte štítek ‘your_system_ip’ svou systémovou IP. V našem případě je to 192.168.18.161. Podívejme se nyní na obsah těchto paketů, klikněte pravým tlačítkem na libovolný paket a ze seznamu možností přejděte na: ‘Sledovat -> Sledovat stream TCP’ . Nové okno by mělo vypadat podobně jako okno zobrazené níže:

Pokud nemůžete použít Wireshark pro připojení k síti v reálném čase, můžete také použít stažený soubor trasování paketů.

Závěr

Wireshark je velmi důležitý nástroj pro analýzu toho, co se děje ve vaší síti. Má široké přijetí mezi různými IT sektory, jako jsou vládní agentury, komerční organizace a vzdělávací instituce. Při odstraňování problémů se sítí je kontrola paketů velmi zásadním krokem a Wireshark zde hraje zásadní roli. Stala se průmyslovým standardem pro analýzu síťového provozu.