Firewall je podobný strážci brány, který zabraňuje nechtěnému provozu z vnější sítě, aby se dostal do vašeho systému. Pravidla brány firewall rozhodují o tom, který provoz povolíte dovnitř nebo ven. V linuxových firewallech existuje koncept zvaný zóny . Sysadmins mohou nakonfigurovat každou zónu pomocí vlastních pravidel brány firewall, která povolují nebo zakazují příchozí provoz do systému. Představte si domácí bezpečnostní systém, který stanoví, která osoba by měla mít povoleno navštívit které místnosti ve vašem domě.

[ Také by se vám mohlo líbit: Průvodce firewallem pro začátečníky v Linuxu ]

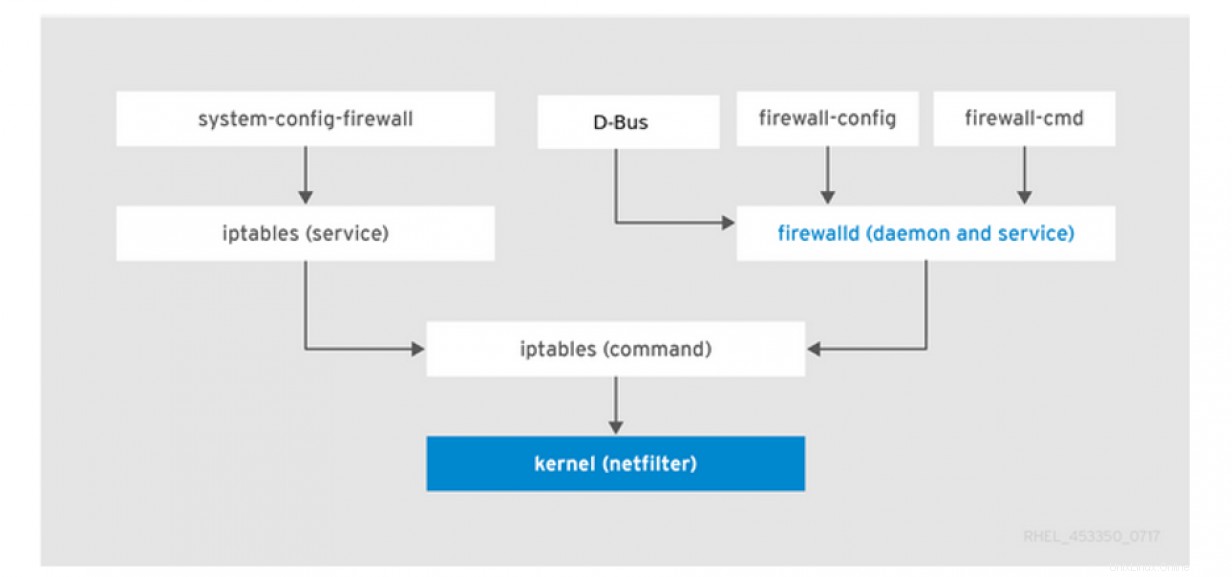

Diagram přes:Začínáme s firewallem (zákaznický portál Red Hat)

firewalld je služba brány firewall, která poskytuje přizpůsobitelný firewall založený na hostiteli prostřednictvím D-bus rozhraní. Jak bylo uvedeno výše, brány firewall používají zóny s předdefinovanou sadou pravidel a každá služba používá porty . Můžeme povolit/blokovat jakýkoli příchozí provoz na konkrétní službu na základě jejího portu. Pokud například nechcete, aby někdo SSH do vašeho systému, můžete zablokovat port 22, což zajistí, že nikdo nebude mít přístup k vašemu systému zvenčí přes SSH.

Zóny

firewalld služba využívá koncept zón. Těmto zónám můžeme přiřadit síťová rozhraní a rozhodnout, jaký druh provozu může do této sítě vstupovat. Můžeme použít Správce sítě k přiřazení rozhraní konkrétním zónám pomocí firewall-cmd command, široce známý nástroj příkazového řádku. Výchozí zóny jsou uloženy pod /usr/lib/firewalld/zones/ adresář. Nyní se podívejme na některé z předdefinovaných zón dostupných v firewalld .

- Blokovat:V této zóně jsou všechna příchozí připojení odmítnuta s icmp-host-prohibited a jsou povolena pouze připojení iniciovaná ze systému.

- DMZ:U systémů, které potřebují omezená připojení k interní síti, přijímá pouze vybraná příchozí připojení. Také známá jako demilitarizovaná zóna.

- Zrušit:Připojení jsou přerušena bez upozornění. Odchozí připojení jsou možná.

- Veřejná:Tato zóna se používá pro zařízení v nedůvěryhodné veřejné síti.

- Důvěryhodný:Všechna síťová připojení jsou přijímána.

Jednu z těchto zón lze nastavit jako výchozí podle potřeb uživatele. Po instalaci veřejnost zóna je nastavena jako výchozí, což můžete později změnit.

Pravidla brány firewall v Red Hat Enterprise Linux

Nyní, když známe základy firewalld , můžeme prozkoumat, jak pomocí příkazů přidat nebo odebrat různé služby.

Chcete-li zjistit, zda je brána firewall spuštěna, použijte následující příkazy:

# systemctl status firewalld

firewalld.service - firewalld - dynamic firewall daemon

Loaded: loaded (/usr/lib/systemd/system/firewalld.service; enabled; vendor preset: enabled)

Active: active (running) since Fri 2020-11-13 18:19:05 CET; 4 months 4 days ago Můžete také napsat:

# firewall-cmd --state

running Seznam informací o výchozí zóně:

# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: baremetal cni-podman0 eno1 eno2 eno3 provisioning

sources:

services: cockpit dhcpv6-client http ssh

ports: 8080/tcp 80/tcp 80/udp 67/udp 68/udp protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules: Jak můžete vidět výše, veřejnost zóna je nastavena jako výchozí. Výstup zobrazuje rozhraní přiřazená této zóně a které služby a porty jsou povoleny/povoleny.

Vyberte konkrétní zónu:

# firewall-cmd --list-all --zone=home

home

target: default

icmp-block-inversion: no

interfaces:

sources:

services: cockpit dhcpv6-client mdns samba-client ssh

Povolit/spustit firewalld služba při startu systému:

# systemctl enable firewalld

# systemctl start firewalld

Deaktivujte/zastavte firewalld služba při startu systému:

# systemctl disable firewalld

# systemctl stop firewalld Seznam všech zón:

# firewall-cmd --list-all-zones Přidat porty a služby do zón a učinit je trvalými

Dále se podíváme na některé příkazy pro přidání nových služeb a portů do konkrétní zóny a jejich trvalé nastavení (zůstanou i po restartu systému).

Chcete-li otevřít nebo zablokovat porty na firewalld použití:

# firewall-cmd --list-ports

# firewall-cmd --add-port <port-number/port-type> --permanent

# firewall-cmd --reload Porty jsou logická zařízení, která umožňují operačnímu systému přijímat příchozí provoz a předávat jej systémovým službám. Tyto služby obvykle naslouchají na standardních portech. Například HTTP naslouchá na portu 80 a HTTPS naslouchá na portu 443.

Obvykle typ portu znamená tcp , udp nebo sctp .

Další je příklad, který trvale přidává port 443 do výchozí zóny:

# firewall-cmd --add-port 443/tcp --zone=public --permanent

# firewall-cmd --reload

Port můžeme také odstranit pomocí --remove-port možnost.

Rozsáhlá pravidla ve firewallu

Můžeme také použít bohatá pravidla , které mají některé pokročilé možnosti filtrování v firewalld . Jejich syntaxe je uvedena níže. Tato rozšířená pravidla jsou užitečná, když chceme zablokovat nebo povolit konkrétní IP adresu nebo rozsah adres.

Chcete-li zobrazit aktuální nastavení rozšířeného pravidla, použijte následující příkaz:

# firewall-cmd --list-rich-rules Můžeme ovládat konkrétní IP hostitele a porty pomocí bohatých pravidel.

Následující pravidlo přijímá připojení SSH pouze od hostitele s IP 10.1.111.21 a zruší další připojení:

# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.1.111.21/24 service name=ssh log prefix="SSH Logs" level="notice" accept'

Tento příklad odmítá ping požadavky od všech hostitelů s chybovou zprávou:

# firewall-cmd --add-rich-rule='rule protocol value=icmp reject' Následující pravidlo odmítá požadavky přicházející z IP 172.92.10.90/32 port 21 a přijímá každé další připojení:

# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.92.10.90/32 port port=21 protocol=tcp reject' [ Přemýšlíte o bezpečnosti? Podívejte se na tohoto bezplatného průvodce posílením zabezpečení hybridního cloudu a ochranou vaší firmy. ]

Sbalit

Povolení firewalld umožňuje uživateli povolit nebo omezit příchozí připojení a selektivně zabezpečit svůj systém před nežádoucím síťovým provozem. Pamatujte, že pravidla brány firewall rozhodují o tom, který provoz povolíte do systému a který ven. Zónu můžete nakonfigurovat s vlastními pravidly brány firewall, která povolují nebo zakazují příchozí provoz do systému. Pamatujte však také na to, že povolení přístupu jakéhokoli provozu nebo portu k vašemu systému jej činí zranitelným vůči narušení bezpečnosti a potenciálním útokům.