Proč by měl mít zavaděč Linuxu ochranu heslem?

Níže jsou uvedeny hlavní důvody pro ochranu zavaděče Linuxu heslem:

1. Zabránění přístupu do režimu jednoho uživatele – Pokud může útočník zavést systém do režimu jednoho uživatele, stane se uživatelem root.

2. Zabránění přístupu ke konzole GRUB – Pokud počítač používá jako zavaděč GRUB, může útočník použít rozhraní editoru GRUB ke změně jeho konfigurace nebo ke shromažďování informací pomocí příkazu cat.

3. Zabránění přístupu k nezabezpečeným operačním systémům – Pokud se jedná o systém s duálním spouštěním, může útočník při spouštění vybrat operační systém, jako je DOS, který ignoruje řízení přístupu a oprávnění k souborům.

1. Konfigurace GRUB2 tak, aby vyžadoval heslo pouze pro úpravy položek

Chcete-li vyžadovat ověření hesla pro úpravu položek GRUB 2, postupujte takto:

1. Spusťte příkaz grub2-setpassword jako root:

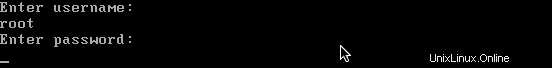

# grub2-setpassword Enter password: Confirm password:

2. Zadejte a potvrďte heslo. To je vše. Hash hesla bude uložen v /boot/grub2/user.cfg soubor v zašifrovaném formátu.

3. Díky této změně vyžaduje úprava spouštěcí položky během spouštění zadání přihlašovacích údajů.

2. Konfigurace GRUB 2 tak, aby vyžadoval heslo pro úpravy a spouštění záznamů

Chcete-li také vyžadovat heslo pro spuštění záznamu, postupujte po nastavení hesla pomocí grub2-setpassword podle následujících kroků:

1. Otevřete soubor /boot/grub2/grub.cfg soubor.

2. Najděte zaváděcí položku, kterou chcete chránit heslem, vyhledáním řádků začínajících na položku menu.

3. Odstraňte –neomezené parametr ze vstupního bloku nabídky.

4. Uložte a zavřete soubor.