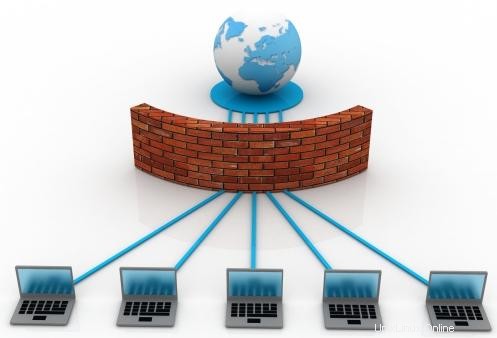

Jedna z nejběžněji používaných bezpečnostních struktur v Linux Netfilter, tato funkce je součástí linuxového jádra a poskytuje flexibilitu pro různé operace související se sítí, které lze implementovat ve formě vlastních ovladačů.

Netfilter nabízí několik možností pro filtrování paketů, rozlišení síťových adres a rozlišení portů. Tyto funkce poskytují nezbytné pro směrování paketů prostřednictvím síťové funkčnosti a také poskytují kapacitu pro zabránění tomu, aby se pakety dostaly do citlivých míst v počítačové síti.

Netfilter je sada nástrojů v jádře Linuxu, která umožňuje konkrétním modulům jádra registrovat síťové transakce funkcí zpětného volání v jádře.

Tyto funkce jsou obecně aplikovány ve formě pravidel filtrování provozu, jsou vyvolány při každé nové transakci nebo každém datovém paketu procházejícím příslušným filtračním systémem v rámci sítě, tento systém je filtrem firewallu.

Firewall je zodpovědný za zachycení a manipulaci se síťovými pakety. Umožňuje také manipulaci s pakety v různých fázích zpracování. Netfilter je také název projektu, který je zodpovědný za poskytování bezplatných nástrojů pro firewally nebo firewally založené na Linuxu.

Nejoblíbenější komponentou postavenou na Netfilteru je iptables nástroj firewall nebo firewall, který umožňuje filtrování balíčků a také provádí rozlišení adres sítě nebo vede záznamy o tom, co se děje. Projekt Netfilter nabízí nejen komponenty dostupné jako jádro modulů, ale také nástroje pro použití uživateli a knihovny pro vývojáře.

Zde je návod, jak nakonfigurovat firewall pomocí iptables. Nejprve zjistíme, zda je iptables aktivní. Chcete-li to provést z okna terminálu, napište následující:

sudo iptables -L

Pokud jsme nenainstalovali, můžeme jej nainstalovat pomocí následujícího příkazu:

sudo apt-get install iptables

Můžeme také použít příkaz:

whereis iptables

Vrátíme umístění Iptables, něco jako následující:

iptables: /sbin/iptables /usr/share/iptables /usr/share/man/man8/iptables.8.gz

Chcete-li začít v případě Debian / Ubuntu a odvozených verzí, spusťte příkaz:

sudo ufw enable // iniciar

sudo ufw disable //detener

Pokud používáme CentOS / RHEL / Fedora, spusťte následující příkaz:

service iptables stop

service iptables start

service iptables restart

Jak aplikovat pravidla Iptables

Pravidla pro filtrování paketů jsou zavedena pomocí příkazu iptables. Typ syntaxe odpovídá následujícímu příkazu.

Příklad Vložení pravidel pro povolení přístupu k portu 80, který používají webové služby:

iptables -A INPUT -p tcp -m tcp --sport 80 -j ACCEPT

iptables -A OUTPUT -p tcp -m tcp --dport 80 -j ACCEPT

Vysvětlíme parametry definované pravidlem:

-A =Označuje připojení tohoto pravidla k řetězovému filtru. Řetězec, kde označujeme, že to děláme, se většinou zabýváme příchozím nebo odchozím provozem INPUT a OUTPUT, přičemž povolujeme nebo nepovolujeme určitý konkrétní port nebo IP pro datový provoz.

-m =pro označení, že pravidlo filtru musí odpovídat médiu nebo protokolu připojení a přenosu, například v tomto případě povolíme datový provoz, ale pouze pro tcp a udp nebo jiný protokol č.

-s =označuje povolený provoz zdrojové IP adresy, rozsah adres pomocí [/netmask] nebo specifikuje původní port.

ip =-d označuje povolený provoz cílových adres, rozsah adres pomocí [/netmask] nebo určení cílového portu.

j – =označuje, že akce proběhne, pokud bude odpovídat pravidlu paketového filtru. Ve výchozím nastavení iptables umožňuje čtyři možné akce:

ACCEPT znamená, že paket je přijat a může pokračovat.

REJECT znamená, že paket je odmítnut a upozorní zdroj, že není přijat, zastaví zpracování balíčku.

DROP indikuje odmítnutí a ignorování paketu, nevygeneruje žádné varování a zastaví zpracování paketu.

LOG znamená, že paket je přijat a průběžně zpracovává další pravidla v tomto řetězci, může vidět protokol toho, co se stalo.

Příklad:zavřete vzdálený přístup SSH portu 22:

iptables -A INPUT -p tcp --dport 22 -j DROP

Máme na mysli odmítnout jakýkoli vstup nebo datový provoz vstupující nebo pokus o připojení k portu 22.

Příklad:pokud chceme, aby vývojář nebo designér měl přístup ftp z počítače, ale nikdo jiný, můžeme použít následující pravidlo, které přijímám FTP, port 21 pro danou ip.

iptables -A INPUT -s Your_IP_Address -p tcp -dport 21 -j ACCEPT

Příklad:správci databáze mohou mít vlastní přístup z počítače. Poté povolíme připojení k portu nebo databázi Mysql, kterou máme.

iptables -A INPUT -s Your_IP_Address -p tcp --dport 3306 -j ACCEPT

Příklad:většina správců serverů zůstává uzavřený port 25 (SMTP) pro generování spamu a spammerům je snadné jej používat pro hromadné rozesílání, takže můžeme zablokovat, aby jej mohl kdokoli používat snadno a jednoduše.

iptables -A INPUT -p tcp --dport 22 -j DROP

Příklad:Pokud potřebujete povolit přístup k zabezpečeným webovým stránkám ve formátu https://www.miweb.com , musíme povolit přístup k portu 443, což je HTTPS / SSL používaný pro bezpečný přenos webových stránek.

iptables -A INPUT -p tcp -m tcp --sport 443 -j ACCEPT

iptables -A OUTPUT -p tcp -m tcp --dport 443 -j ACCEPT

Pozor správci systému

Všichni administrátoři a uživatelé Linuxu by si měli být vědomi toho, že je důležité považovat tento nástroj za první linii ochrany zabezpečení, vědět, jak nás v mnoha případech využít, protože brání přístupu do našeho systému, ale slouží také k zastavení případného probíhajícího útoku.

Jeden způsob, jak snadno upravit iptables podle našich potřeb minimalizovat potenciální bezpečnostní problémy a zranitelnosti.

Pokud potřebujete znát všechny porty, které máme v našem systému, můžeme použít následujícího průvodce nejpoužívanějšími porty a zvážit chráněné.

Internetové porty ke zvážení

20 FTP přenos souborů a dat

21 FTP

22 SSH, vzdálený přístup SFTP

23 Telnet zařízení pro vzdálenou manipulaci, je nezabezpečený protokol

25 E-mail SMTP je nejistý Doprava

53 Překlad názvu domény systému DNS

67 BOOTP (Server) používaný dynamickými IP adresami DHCP

68 BOOTP (Klient), také používaný protokolem DHCP

80 HTTP Hypertext Transfer Protocol. WWW služba

110 POP3 Post Office Protocol. Příjem e-mailů

143 Aplikace protokolu IMAP, která umožňuje přístup ke zprávám uloženým na poštovním serveru

389 Protokol LDAP Odlehčený přístup k databázím

443 Protokol HTTPS / SSL pro bezpečný přenos webových stránek

465 SMTP bezpečně a šifrováno pomocí SSL. Používá se pro odesílání e-mailů

tiskový systém 631 CUPS Linux a odvozeniny

993 IMAP se zabezpečením SSL a šifrováním se používá pro příjem e-mailů

995 POP3 se zabezpečením a šifrováním SSL se používá pro příjem e-mailů

Port Server 1433 databáze SQLServer

1434 Port SQLServer monitorování serveru pomocí SQLMonitor

1521 Server Port Databáze Oracle

2082 přístupový port CPanel ovládací panel pro správu webu

2083 CPanel port zabezpečený přístup s SSL.

Přístupový port 3306 databází serveru MySQL MYSQL

3389 RDP Remote Desktop nebo Terminal Server

3396 servisní port Novell Novell Print

3690 Apache Subversion je nástroj pro správu verzí, také známý as SVN

5000 Port of plug-and-play je univerzální sada komunikačních protokolů, která umožňuje počítačům, tiskárnám, přístupovým bodům Wi-Fi a mobilním zařízením v síti

5222 Jabber / XMPP je dnes používaný protokol Facebook, Tuenti, mimo jiné WhatsApp

5223 Jabber / XMPP výchozí port pro SSL c připojení klientů

5269 připojení k serveru Jabber / XMPP

5432 databáze systému správy PostgreSQL

Protokol vzdálené plochy 5400 VNC využívající protokol HTTP.

8080 je port používaný webovým serverem Tomcat s JSP.