Zabezpečení serveru je aktuálním tématem. Existuje také řada nebezpečí pro veřejné servery, jako například:

• DDoS útoky

• Útoky hrubou silou

• Injekce SQL

• Sesson hijacking

• Zneužívání zranitelných míst v oblíbených systémech pro správu obsahu (CMS), jako je WordPress

Žádný server není nikdy 100% bezpečný. Bezpečnostní experti však denně pracují na odhalování a řešení nových hrozeb. Útočníci jsou však často o krok napřed. Proto je důležité zajistit administrátorovi přístup k dedikovanému linuxovému serveru, který se nepoužívá pro každodenní úkoly.

Administrátorský přístup přes různé vrstvy

Protokol Secure Shell (SSH) nejčastěji spravuje servery Linux. SSH poskytuje šifrované tunely mezi serverem a klientem, takže jsou chráněna hesla a citlivé příkazy. Přestože protokol SSH není ve své aktuální verzi nejistý, zabezpečení lze zvýšit rozšířením výchozí konfigurace. Internet Assigned Numbers Authority (IANA), který má na některých registracích funkci účetního a přiděluje protokol SSH port 22. Port 22 je třetí nejrozšířenější síťový protokol na internetu. Automatické roboty a skenery vyhledávají servery, které mají otevřený port 22, a poté zkoušejí útoky hrubou silou na přihlášení SSH. Útoky lze omezit třemi způsoby.

1. Změňte porty SSH

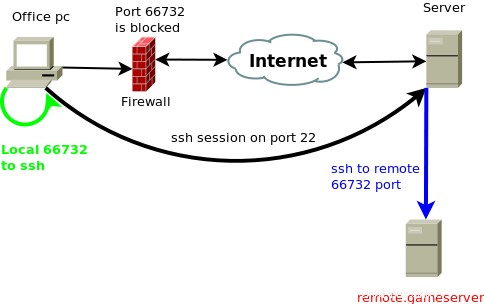

Pouhou změnou portu bude pro démona SSH těžké hledat zranitelnost na „správném místě“. Pokud zvolíte „nestandardní port“, počet pokusů o přihlášení hrubou silou se výrazně sníží. Obecně platí, že roboti a skenery jdou cestou s nejnižším odporem a úsilím. To znamená, že automatizovaný bot neztrácí čas skenováním všech 65 000 portů protokolu TCP (Transmission Control Protocol), protože ví, že existuje tisíc dalších serverů, kde démon SSH „poslouchá“ na portu 22.

2. Použijte klíče SSH

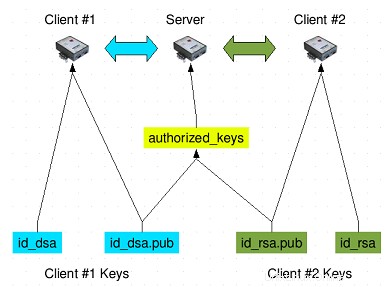

Metody asymetrické kryptografie se na první pohled zdají komplikované, ale obvykle jsou součástí linuxových distribucí standard a existují dobré návody na vytváření doplňků SSH klíčů. Moderní klíče SSH využívají k zabezpečení a podepisování digitálních klíčů asymetrickou kryptografii. Cílem je přenos a identifikace zašifrovaných dat. Uživatelé by měli používat klíče SSH a okamžitě zakázat přihlášení bez klíčů SSH. Vzhledem k tomu, že pouze uživatel se může identifikovat s odpovídajícím klíčem, toto opatření zabraňuje útokům hrubou silou. Protože klíč může být teoreticky také odcizen, měli by uživatelé pro svůj soukromý klíč používat zvláště bezpečné heslo.

3. Implementujte seznamy ACL

Dalším opatřením k výraznému snížení útoků hrubou silou jsou seznamy řízení přístupu. ACL jsou schválení, která jsou vázána na konkrétní objekt – zde server. Uživatel může použít stavové firewally k omezení přístupu SSH ke konkrétním IP adresám a odepření přístupu ke všem ostatním internetovým adresám. Například roboti a automatické skenery se již nemohou připojit k serveru uživatele. Pro optimalizaci zabezpečení by ACL měly být aplikovány nejen na SSH protokoly, ale také na všechny ostatní relevantní služby.

Pro maximálně bezpečný přístup správce by měla být všechna opatření aplikována současně, protože jediný doplněk nemůže zabránit útoku hrubou silou. Pokud uživatel změní pouze port SSH na „nestandardní port“, pokusům o přihlášení hrubou silou není zabráněno, protože lze také nalézt změněný a nový port. Ani pouhé použití ACL samo o sobě nezajistí proces autentizace. Bezpečnostní experti používají koncept víceúrovňového zabezpečení, kde je několik vrstev zabezpečení naskládáno dohromady, aby bylo dosaženo nejlepšího možného pokrytí.