Takže nastavujete nějaký cluster na AWS a potřebujete přístup SSH mezi uzly, že? Máte 2 možnosti:

-

Naivní je přidat IP každé instance do seznamu příchozích zabezpečení skupiny – to však znamená, že budete muset aktualizovat SG pokaždé, když přidáte novou instanci do clusteru. (Pokud to někdy uděláte). Nedělejte to, Zmínil jsem to pouze pro úplnost.

-

Mnohem lepší je použít ID skupiny zabezpečení jako zdroj návštěvnosti .

Je důležité pochopit, že SG není pouze filtr příchozích dat ale také označí všechny odchozí provoz - a poté můžete odkazovat na původní SG ID ve stejné nebo jiné bezpečnostní skupině.

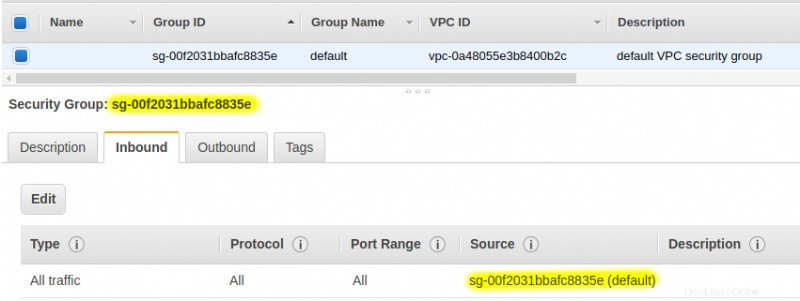

Podívejte se na výchozí bezpečnostní skupiny ve vašem VPC. S největší pravděpodobností uvidíte něco takového:

Upozorňujeme, že pravidlo odkazuje na ID skupiny zabezpečení sám .

S tímto pravidlem bude vše, co pochází z jakéhokoli hostitele, který je členem vaší bezpečnostní skupiny, přijato všemi ostatními členy / instancemi ve skupině.

Ve vašem případě jej možná budete chtít omezit na SSH, ICMP (pokud potřebujete ping fungující) nebo jiné potřebné porty.

Zkontrolujte také Odchozí a ujistěte se, že obsahuje položku Veškerý provoz do 0.0.0.0/0 (pokud nemáte specifické potřeby zabezpečení), jinak instance nebudou moci iniciovat žádná odchozí připojení. Ve výchozím nastavení by tam měl být.

Doufám, že to pomůže :)

V konfiguraci pro vaši skupinu zabezpečení, kterou chcete použít k povolení SSH mezi instancemi:

- Přejděte na Příchozí tab

- Klikněte na tlačítko Upravit

- Klikněte na Přidat pravidlo

- Pro Typ vyberte SSH

- Pro Zdroj zadejte ID skupiny zabezpečení

- Uložit

- Přejděte na Odchozí tab

- Klikněte na tlačítko Upravit

- Klikněte na Přidat pravidlo

- Pro Typ vyberte SSH

- Pro Cíl zadejte ID skupiny zabezpečení

- Uložit

Měli byste přidat pravidlo, které povolí SSH, přičemž zdrojem je samotné ID skupiny.

Např. pokud je ID vaší bezpečnostní skupiny sg-12345678 můžete přidat pravidlo právě do této skupiny, která otevírá SSH od sg-12345678 .

Také se ujistěte, že Odchozí karta má pravidlo pro 0.0.0.0/0 nebo alespoň znovu pro SSH na sg-12345678 jinak bude odchozí provoz zablokován. Ve výchozím nastavení 0.0.0.0/0 měl by tam být.