CSF je zkratka pro Configserver security and firewall. CSF je konfigurační skript vytvořený tak, aby poskytoval serverům lepší zabezpečení a zároveň poskytoval velké množství konfiguračních možností a funkcí pro konfiguraci a zabezpečení s dalšími kontrolami, které zajišťují hladký provoz. Pomáhá při zablokování veřejného přístupu a omezení toho, k čemu lze přistupovat, jako jsou pouze e-maily nebo pouze webové stránky atd. Aby tomu bylo více výkonu, přichází se skriptem LFD (Login Failure Daemon), který neustále běží a skenuje za neúspěšné pokusy o přihlášení k serveru za účelem detekce bruteforce-attack. Existuje řada rozsáhlých kontrol, které může lfd provést, aby pomohly upozornit správce serveru na změny na serveru, potenciální problémy a možná kompromisy.

LFD také blokuje adresy IP, pokud se z této adresy IP objevuje velké množství neúspěšných přihlášení. Blokování je dočasné. Umožňuje také správci zobrazit blokovanou IP tím, že povolí službu upozornění e-mailem. Některé z funkcí zahrnují:

- Sledování přihlášení

- Sledování procesů

- Sledování adresáře

- Pokročilé funkce Povolit/Zakázat

- Blokovat hlášení

- Ochrana před povodněmi v přístavu

A mnoho dalších. Tento příspěvek nepokrývá všechny funkce, a proto si pro podrobnější informace o každé z funkcí přečtěte soubor "readme.txt" ze složky csf, kterou si stáhneme.

2 Stažení a instalace

První krok zahrnuje odstranění jakékoli předchozí verze csf, která mohla být stažena, a následné stažení nejnovější verze. Chcete-li to provést, použijte následující dva příkazy:

rm -fv csf.tgz

wget http://www.configserver.com/free/csf.tgz

Nyní rozbalíme soubor tar z domovského adresáře a přesuneme se do adresáře csf.

tar -xzf csf.tgz

cd csf

Kroky až sem jsou zobrazeny na obrázku níže.

Nyní jsme připraveni k instalaci, ale než budeme moci, budeme muset mít oprávnění root, jinak nebudeme moci nainstalovat. Pomocí následujícího příkazu tedy získáte oprávnění root a na požádání zadejte heslo.

sudo su

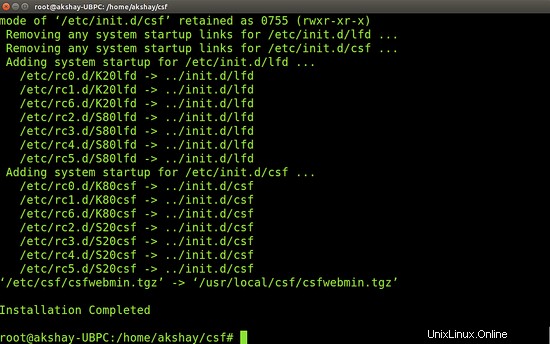

Nainstalujte CSF pomocí následujícího příkazu:

sh install.sh

Po úspěšném dokončení instalace bude výstup vypadat podobně jako na obrázku níže.

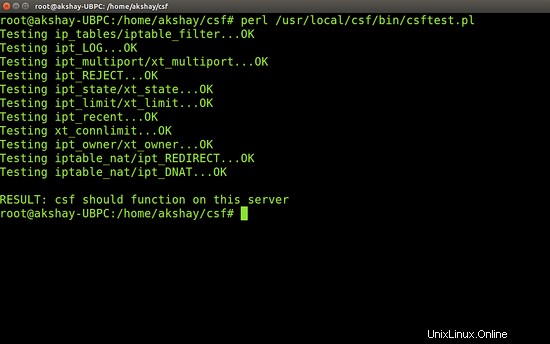

Jakmile je instalace dokončena, můžeme provést ověření. K tomu otestujeme, zda náš systém obsahuje všechny požadované moduly iptables. Nyní, když je toto spuštěno, může to znamenat, že možná nebudete moci spustit všechny funkce, ale to je v pořádku. Tento test lze považovat za PROSPĚNÝ, pokud skript nehlásí žádné ZÁVAŽNÉ chyby. Chcete-li to otestovat, použijte následující příkaz:

perl /usr/local/csf/bin/csftest.pl

Můj výsledek spuštění tohoto testu je zobrazen na obrázku níže:

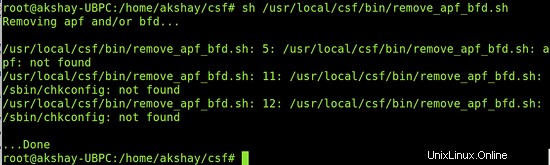

3 Odeberte další brány firewall

Pro ochranu serveru je důležité odstranit starší brány firewall nebo jakékoli jiné nastavení brány firewall. Je to proto, že konflikt firewallů může vést k selhání nebo nedostupnosti. Také byste neměli instalovat žádný jiný firewall iptables a pokud již existuje, musíte jej v této fázi odstranit. Většina systémů má pravděpodobně firewally APF+BFD a musí být odstraněny. Použijte tedy následující příkaz k jejich detekci a odstranění, pokud existují.

sh /usr/local/csf/bin/remove_apf_bfd.sh

Neměl jsem to předinstalované, takže výstup příkazu v mém systému vypadal jako na obrázku níže:

4 Odinstalace CSF a LFD

Pokud chcete CSF úplně odstranit, použijte následující dva příkazy.

cd /etc/csf

sh uninstall.sh

5 Konfigurace

CSF je automaticky předkonfigurován pro cPanel a DirectAdmin a bude fungovat se všemi otevřenými standardními porty. CSF také automaticky nakonfiguruje váš port SSH při instalaci, kde běží na nestandardním portu. CSF také automaticky při instalaci přidá vaši připojenou IP adresu na seznam povolených. Ale plnou kontrolu může převzít administrátor a csf lze ručně nakonfigurovat tak, aby vyhovovalo potřebám typu serveru.

CSF je nainstalován v adresáři "/etc/csf" a uživatel vyžaduje oprávnění root i pro přístup k adresáři. Tento adresář obsahuje všechny soubory potřebné ke konfiguraci a spuštění csf. Za prvé, "csf.conf" je soubor, který pomáhá aktivovat/deaktivovat a spravovat všechna možná použití a funkce csf. Zvládá všechny konfigurace. Adresář také obsahuje různé soubory jako „csf.syslog“, který obsahuje soubory protokolu, soubor „csf.allow“, který se používá k povolení IP adresy přes bránu firewall a mnoho dalších.

6 Používání CSF ke sledování IP adres

volbu "-w" nebo "--watch" lze použít ke sledování a protokolování paketů ze zadaného zdroje, když procházejí řetězci iptables. Tato funkce se stává extrémně užitečnou při sledování, kde je tato IP adresa vynechána nebo přijata iptables. Pamatujte, že v každém okamžiku by mělo být sledováno pouze několik IP adres a po krátkou dobu, jinak bude soubor protokolu zaplaven těmito položkami. Chcete-li hodinky ukončit, budete muset restartovat csf, protože hodinky restartování nepřežijí.

Kroky ke sledování jsou:

- Přejděte do konfiguračního souboru v /etc/csf s názvem "csf.conf" toto je konfigurační soubor. Vyhledejte „WATCH_MODE“ a zadejte hodnotu „1“. To to umožňuje.

- restartujte soubory csf a lfd

- použijte následující příkaz ke sledování IP. Ujistěte se, že jste níže zobrazenou IP změnili na požadovanou.

csf -w 11.22.33.44

- Sledujte protokol iptables jádra, zda neobsahuje zásahy ze sledované IP adresy

Po dokončení deaktivujte WATCH_MODE a restartujte csf a lfd. Následuje zkrácený příklad sledování protokolu 192.168.254.4 připojení k portu 22:

Firewall:I:INPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22Firewall:I:LOCALINPUT SRC=192.168.254.4 DST=192.168.254.71 SPGrewall:192.168.254.254=IGre 192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22Firewall:O:GDENYIN SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT1.471 PROTO=TCP DPT151516126Firewall=TCP DPT1517 IDS2TORCHID5295 TCP DPT=22Firewall:O:DSHIELD SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22Firewall:I:SPAMHAUS SRC=192.168.254.4 DST=192.168.254.4 DST=192.168.254.71 DST=192.17.168.2. 192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22Firewall:O:LOCALINPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT46.97 PROTO=TCP DPT2.518 IVAL262Fire.57 S18:2INST14re.55 TCP DPT=22Firewall:O:INVALID SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22Firewall:I:LOGACCEPT SRC=192.168.254.4 DST=192.172>DST=192.162>PROTCTO=

7 Povolení povolení/zakázání filtrů na IP adresách

csf lze použít k přidání pokročilých filtrů povolení a zakázání pomocí následujícího

tcp/udp|in/out|s/d=port|s/d=ip|u=uid

Rozdělení tohoto formátu je uvedeno níže:

tcp/udp :BUĎ tcp OR udp OR icmp protocolin/out :BUĎ příchozí NEBO odchozí připojení/d=port :BUĎ číslo zdrojového NEBO cílového portu (nebo typ ICMP) (pro rozsah portů použijte _, např. 2000_3000) s/d=ip :BUĎ zdrojová NEBO cílová IP adresau/g=UID :BUĎ UID nebo GID zdrojového paketu, implikuje odchozí spojení, s/d=hodnota IP je ignorována

7.1 Povolení IP adres

IP adresy lze vyloučit jednotlivě nebo v rozsazích jejich přidáním do souboru csf.allow. zde předpokládejme, že chceme přidat rozsah 2.3.*.*, představujeme toto označení CIDR a také chceme povolit IP 192.168.3.215 . k tomu použijte následující příkaz:

nano /etc/csf/csf.allowpřidejte následující řádky (pokud je požadovaná IP jiná, změňte ji.)

2.3.0.0/16192.168.3.2157.2 Blokování IP adres

Podobně jako povolení lze blokovat IP adresy nebo rozsahy IP adres. Pamatujte však, že IP adresy přítomné v souboru csf.allow budou povoleny, i když jsou přítomny v blokovacím souboru. Chcete-li blokovat adresy IP, použijte stejný postup jako pro povolení, ale místo souboru „csf.allow“ zadejte adresy IP do souboru „csf.deny“ v adresáři /etc/csf.

7.3 Ignorování IP adres

Je také možné ignorovat IP adresy. To znamená, že adresy IP uvedené v souboru „csf.ignore“ obejdou firewall, ale mohou být blokovány pouze tehdy, jsou-li uvedeny v souboru csf.deny.

8 Závěr

Výše jsou jen některé z mnoha funkcí, které CSF poskytuje. Je velmi užitečný a poskytuje serverům velmi dobré zabezpečení proti útokům a také poskytuje plnou kontrolu nad konfigurací, takže server může běžet hladce. Chcete-li se naučit a používat mnoho dalších funkcí CSF, podívejte se do souboru readme.txt v extrahované složce, který poskytuje stručný popis všech funkcí a jak je může správce používat.

Jak vyměnit vadný pevný disk v softwarovém RAID systému Linux Jak zašifrovat oddíl pomocí DM-Crypt LUKS na LinuxuLinux