Nmap je bezplatný nástroj pro zjišťování a auditování sítě s otevřeným zdrojovým kódem, který je široce používán v komunitě uživatelů Linuxu, protože se snadno používá, ale je velmi výkonný. Nmap funguje tak, že odesílá datové pakety na konkrétní cíl (podle IP) a interpretuje příchozí pakety, aby určil, jaké příspěvky jsou otevřené/zavřené, jaké služby běží na skenovaném systému, zda jsou nastaveny a povoleny firewally nebo filtry a nakonec jaký operační systém běží. Tyto schopnosti se používají z celé řady důvodů a howtoforge.com nenabádá ani nenavrhuje použití Nmap pro škodlivé účely.

Instalovat Nmap

Nejprve byste si měli do systému nainstalovat balíček „nmap“.

V systému CentOS

yum install nmap

V Debianu

apt-get install nmap

Na Ubuntu

sudo apt-get install nmap

Použití bezpečnostního skeneru Nmap

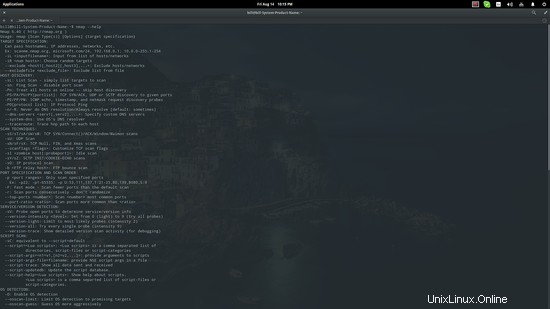

Poté můžete na terminálu spustit příkaz „nmap“ spolu s adresou IP nebo webové stránky cíle a různými dostupnými parametry. Chcete-li získat přehled o všech parametrech, se kterými lze nmap použít, použijte příkaz „nmap –help“.

Abych vám představil nmap, uvedu několik příkladů použití spolu se stručným vysvětlením, které snad čtenáři umožní upravit každý příkaz podle jeho potřeb.

sudo nmap -sS [IP address] or [website address]

Toto je základní příkaz, který lze použít k rychlé kontrole, zda je webová stránka aktivní (v tom případě jsem použil IP adresu howtoforge.com), aniž by došlo k jakékoli „logovatelné“ interakci s cílovým serverem. Všimněte si, že jsou zobrazeny také čtyři otevřené porty.

sudo nmap -O --osscan-guess [IP address] or [website address]

Tento příkaz dává pokyn nmap, aby se pokusil uhodnout, jaký operační systém běží na cílovém systému. Pokud jsou všechny porty filtrovány (což je případ na snímku obrazovky), bude tento příkaz „hádání“ nejlepší volbou, ale výsledky nelze považovat za spolehlivé. Procentuální čísla dávají představu nejistoty.

sudo nmap -vv [IP address] or [website address]

Toto je příkaz ping scan, který je užitečný, když chcete zkontrolovat otevřené porty cíle.

sudo nmap -sV [IP address] or [website address]

Tento příkaz umožňuje uživateli zkontrolovat služby spuštěné na cíli. Všimněte si, že informace „cloudflare-ngnix“ byla přidána vedle služeb otevřených portů.

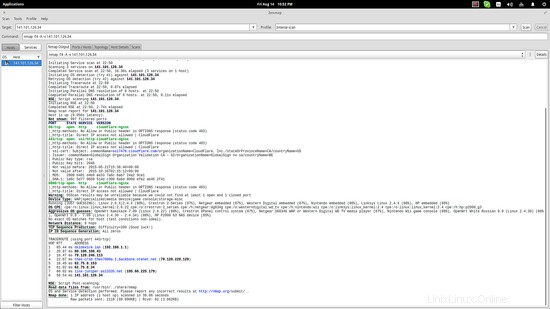

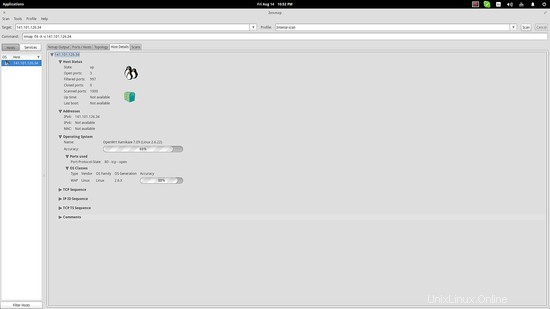

Zenmap – GUI pro Nmap

Vše výše uvedené je dobré a můžete se ponořit hlouběji, vyzkoušet různé možnosti a zjistit, co se o cíli můžete dozvědět, ale pro ty, kteří chtějí uživatelsky přívětivější přístup, by si měli nainstalovat balíček „zenmap“, což je nástroj GUI pro Nmap. Více informací o zenmap naleznete zde.

Kromě toho, že Zenmap nabízí pohodlná pole pro vložení IP (nebo webové adresy) vašeho cíle a výsledky výstupů příjemnějším způsobem a se správným zvýrazněním, je jeho hlavní výhodou skutečnost, že nabízí přednastavené příkazy Nmap, které můžete rychle vybrat a spustit. Kromě toho software nabízí nástroj pro porovnávání testů, plotr topologie a možnost ukládat skeny pro kontrolu a vyhodnocení správcem.

Odkazy

- Nmap