Oprávnění souborů a složek/adresářů v operačním systému jsou spravována a vynucována... uhodli jste správně, tímto operačním systémem (OS). Když je operační systém vyjmut z obrázku (zavedení jiného operačního systému), pak tato oprávnění ztratí smysl.

Jeden způsob, jak si to představit: Najmete si velkého bodyguarda (OS), aby chránil váš dům. Dáte mu seznam (oprávnění) povolených hostů (uživatelů) a které oblasti (soubory a složky) mohou navštívit. Jak užitečné jsou tyto seznamy, když bodyguard spí (nebootuje z tohoto OS)?

Obecně se předpokládá, že jakmile má útočník fyzický přístup k vašemu systému, je vlastníkem vašeho systému. V tomto případě vám nepomůže ani heslo do systému BIOS. Jedním ze způsobů, jak tento problém vyřešit, je použití šifrování celého disku pomocí softwaru, jako je TrueCrypt, Bitlocker a další.

Problém ve vašem případě spočívá v tom, že budete muset nastavit heslo (nebo klíč), které bude zadáno při každém restartu systému. Zvažte své možnosti a rozhodněte se.

Protože Windows vám ukazují jen to, co si myslí, že byste měli vidět, a ostatní operační systémy to nemusí nutně zajímat a jen vám ukážou, co je na disku. To je podstata.

Není to konspirace Microsoftu; Microsoft tímto způsobem chrání systémové soubory Windows před poškozením. Můžete se k němu dostat, pokud znáte nějaké poměrně sofistikované triky a zvládnete spouštět explorer s oprávněními "SYSTEM" (tato jdou nad správcem), nebo jednoduše nabootujete jiný operační systém, který tato omezení neimplementuje.

Poznámka:Viry tato místa milují. Téměř každý virus, který jsem viděl, se vnořil do System Volume Information, což je složka v kořenovém adresáři každé jednotky Windows, kam se bez systémových oprávnění normálně nedostanete. Dokonce i Administrátor, který má obvykle přístup ke každému souboru, i když si zakáže vše možná oprávnění na to, nemůže jít do této složky. Naštěstí tam jdou i antivirové produkty a detekují vše, co tam být nemá, ale je třeba mít na paměti upozornění. Například jsem kontroloval svůj počítač ze vzdáleného počítače s oprávněním pouze pro čtení, ale to nestačí, protože vzdáleně (pomocí SMB) obvykle nemáte přístup k těmto systémovým chráněným složkám.

Chcete-li chránit lidi před pouhým čtením obsahu na vašem pevném disku, potřebujete šifrování disku (které vás po spuštění požádá o heslo, stejně jako heslo systému BIOS). Jinak bude vždy triviální zavést jiný OS a přečíst obsah pevného disku. I když máte heslo systému BIOS, je stále poměrně triviální vyjmout pevný disk. U většiny notebooků a stolních počítačů, za předpokladu, že nikdo není poblíž, můžete během 5 minut vyndat pevný disk, zkopírovat několik gigabajtů a vrátit vše zpět.

Neexistuje způsob, jak lidem v tom zabránit, aniž by bylo nutné zadat heslo do systému BIOS?

Existuje způsob, jak tomu lidem zabránit, a nazývá se to Full Disk Encryption

Zde je vektor útoku pro Mac:http://patrickmosca.com/root-a-mac-in-10-seconds-or-less/

Jediný jistý způsob, jak zabránit nechtěnému přístupu root k vašemu systému, je jednoduše povolit šifrování celého disku v Trezoru (nikoli šifrování domovské složky!).

TrueCrypt – nedávno proběhla fundraisingová kampaň – http://www.indiegogo.com/projects/the-truecrypt-audit – na audit zdrojového kódu – http://istruecryptauditedyet.com/

Operační systémy podporované pro systémové šifrování – http://www.truecrypt.org/docs/sys-encryption-supported-os – pouze Windows

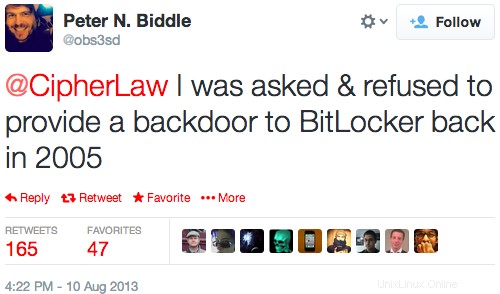

Pokud jde o nástroj BitLocker:

- http://www.reddit.com/comments/1m773a

- https://twitter.com/obs3sd/status/366218010727424000

Proč mám povolen přístup k chráněným souborům Windows, když spouštím Ubuntu z USB?

K dispozici je auto (hardware). Náhodou ale vyměníte veškerou elektroniku (operační systém). Nyní máte přístup k motoru, volantu, indikátorům, světlům a samotné elektronice, což vám umožní vymazat ostatní, již existující operační systémy.