Dnes, jak všichni víme, jak je v této době bezpečnost pro servery a sítě důležitá. Většinu času trávíme implementací naší bezpečnostní politiky pro infrastrukturu. Zde je tedy otázka, zda existuje nějaký automatický nástroj, který nám může pomoci zjistit zranitelnost za nás. Takže bych rád představil bezplatný a open source nástroj s názvem Lynis .

Lynis je jedním z populárních nástrojů pro auditování zabezpečení pro systémy Unix a Linux, dokáže najít malware a zranitelnost související se zabezpečením v systémech založených na Linuxu.

Normálně na našem linuxovém serveru provozujeme tolik věcí, jako je webový server, databázový server, e-mailový server, FTP server atd. Lynis může správcům Linuxu usnadnit život tím, že provede automatizovaný bezpečnostní audit a penetrační testování na všech jejich linuxových boxech.

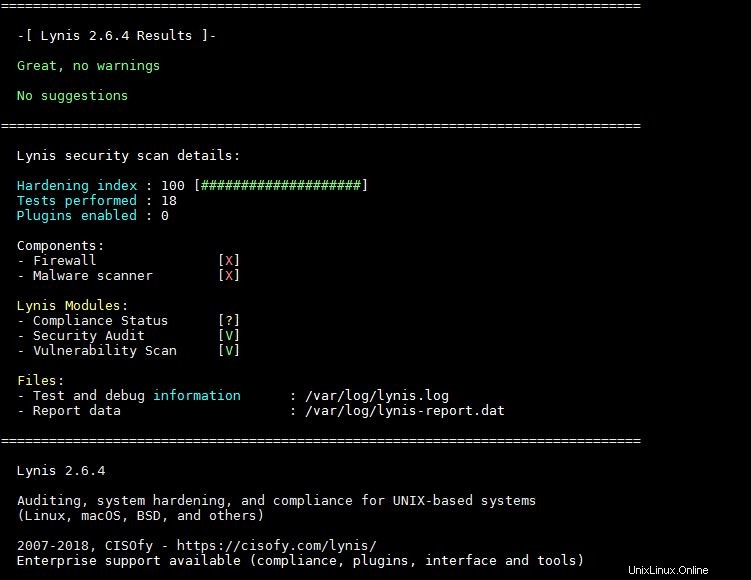

Lynis je bezplatný a otevřený zdroj v jedné síti a nástroji pro audit serveru. Jakmile je audit dokončen, můžeme zkontrolovat výsledky, varování a návrhy a podle nich pak můžeme implementovat naše zásady týkající se zabezpečení. Zobrazí zprávy systému, které lze rozdělit do sekcí.

Proč bychom měli používat Lynis:

Existuje řada důvodů, proč bychom měli Lynis v našem prostředí, ale nejvýznamnější jsou uvedeny níže:

- Audit zabezpečení sítě a serverů

- Detekce a skenování zranitelnosti

- Zpevnění systému

- Petrační testování

Do dnešního dne Lynis podporuje více operačních systémů jako :

- Operační systémy založené na RPM jako Red Hat, CentOS a Fedora

- Operační systém založený na Debianu, jako je Ubuntu, Linux Mint

- FreeBS

- macOS

- NetBSD

- OpenBSD

- Solaris

V tomto článku si ukážeme, jak můžeme nainstalovat Lynis na linuxový server a jak provádět bezpečnostní audit linuxového serveru.

Instalace Lynis na Linux Server

Lynis je lehký software, nenaruší váš systém a neovlivní žádnou aplikaci ani služby, které jsou hostovány na vašem Linux Boxu

Nejprve si vytvoříme adresář pro instalaci Lynis

[[e-mail chráněný] ~]# mkdir /usr/local/lynis[[e-mail chráněný] ~]#

Nyní přejděte do adresáře a stáhněte si nejnovější zdrojový kód Lynis pomocí příkazu wget

[[chráněn e-mailem] ~]# cd /usr/local/lynis/[[chráněn e-mailem] lynis]# wget https://downloads.cisofy.com/lynis/lynis-2.6.4.tar.gzRozbalte stažený soubor Lynis tar.gz pomocí níže uvedeného příkazu

[[e-mail chráněný] lynis]# lltotal 268-rw-r--r--. 1 root root 273031 May 2 07:45 lynis-2.6.4.tar.gz[[email protected] lynis]# tar zxpvf lynis-2.6.4.tar.gz[[email protected] lynis]# lltotal 272drwxr-xr- X. 6 kořenový kořen 4096 Jun 1 23:17 lynis-rw-r--r--. 1 root root 273031 May 2 07:45 lynis-2.6.4.tar.gz[[email protected] lynis]#Nyní přejděte do adresáře lynis, spusťte skript lynis, jaké možnosti jsou k dispozici. Uživatel root nebo uživatel s oprávněními správce může skript spustit, všechny protokoly a výstup se uloží do souboru /var/log/lynis.log

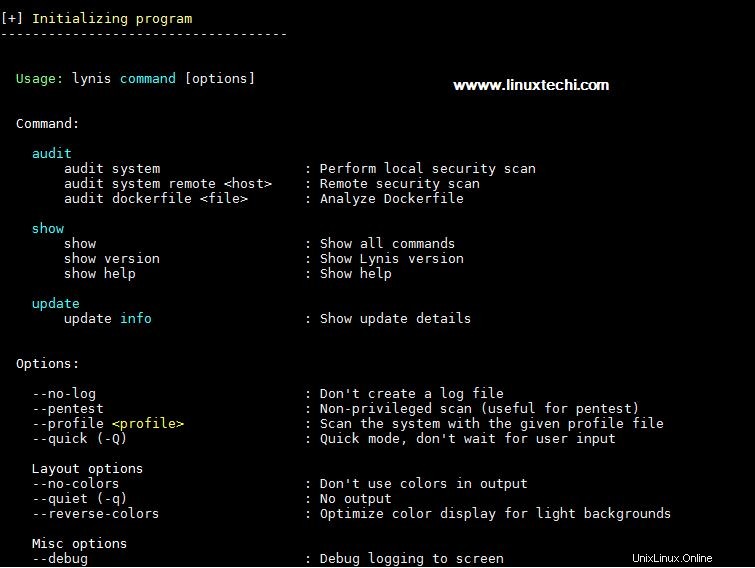

[e-mail chráněn] lynis]# cd lynis[[email chráněn] lynis]# ./lynisVýstup příkazu výše bude něco jako níže

Začněte auditovat a najděte chyby zabezpečení

Nyní musíme spustit proces Lynis, takže musíme definovat parametr ‚audit system‘ pro skenování celého systému.

Spusťte některý z níže uvedených příkazů pro spuštění auditování celého systému,

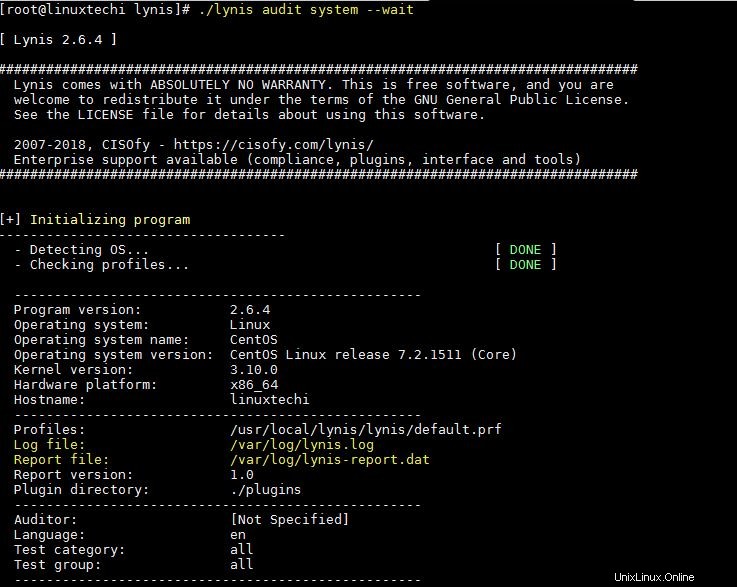

[[email protected] lynis]# ./lynis audit systemNebo[[email protected] lynis]# ./lynis audit system --wait --> (počkejte, až uživatel stiskne Enter, aby se zobrazila zpráva pro další sekci)Výstup nad příkazem by byl něco jako níže:

1) Inicializovat nástroj Lynis

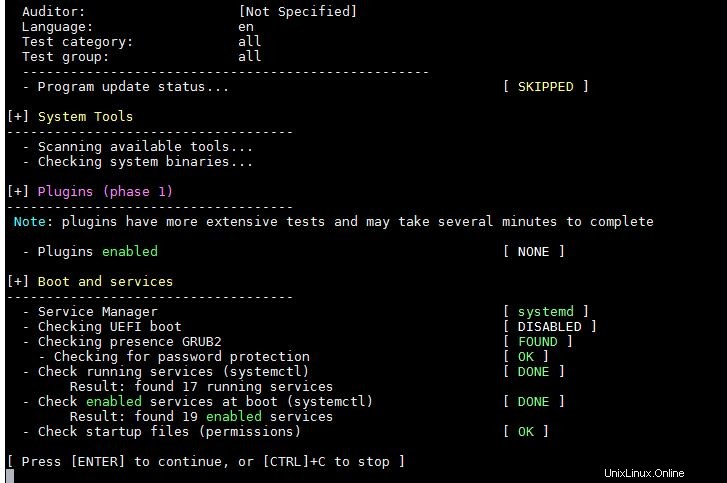

2) Systémový nástroj a spouštění a služby

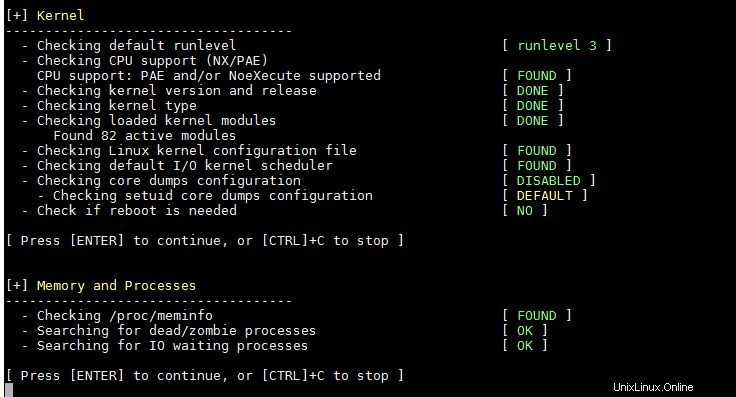

3) Audit jádra a paměti a procesů

4) Uživatel a skupina a ověření

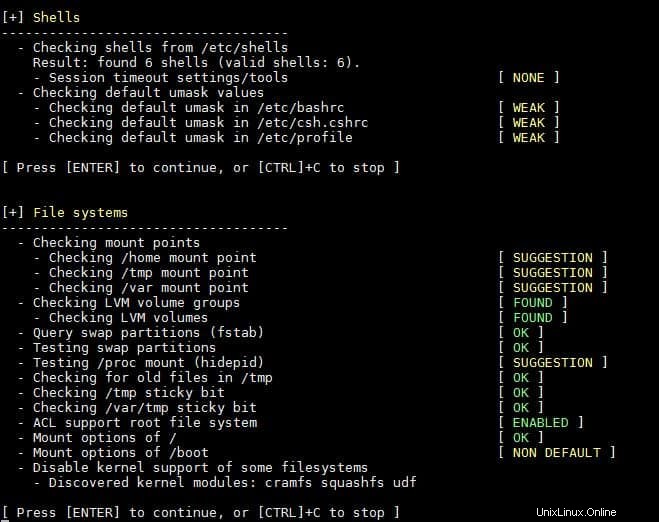

5) Shells and File System Auditing

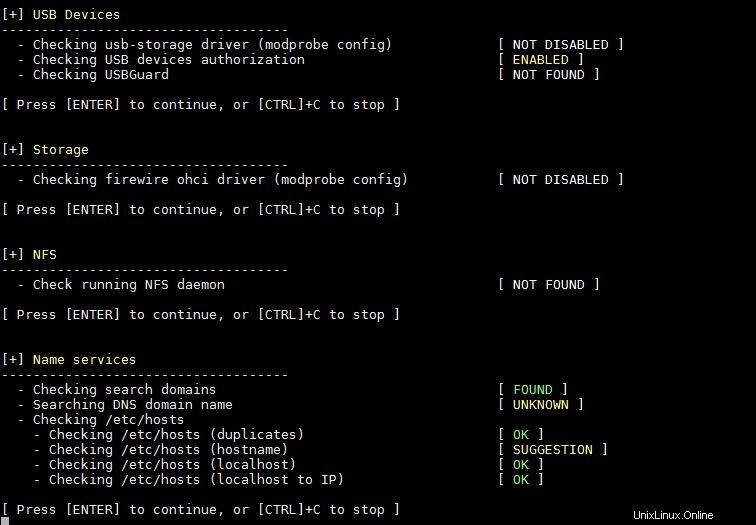

6) Audit USB, úložiště, NFS a Name Service

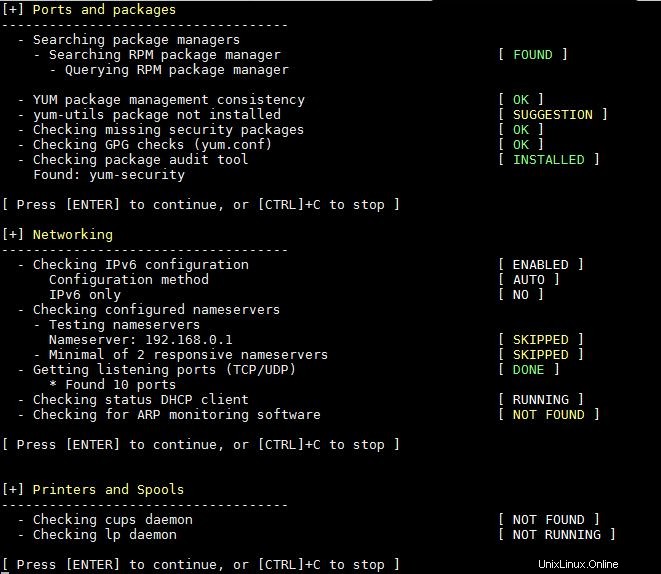

7) Port, Packages, Networking a Printers &Spool Audit

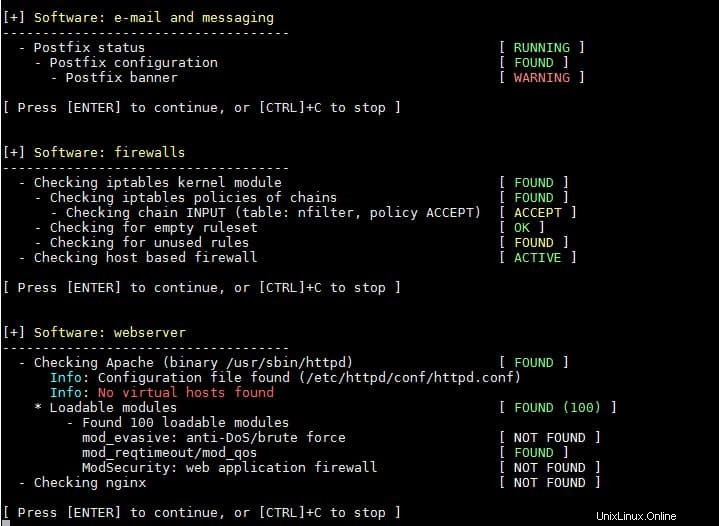

8) Audit nainstalovaného softwaru

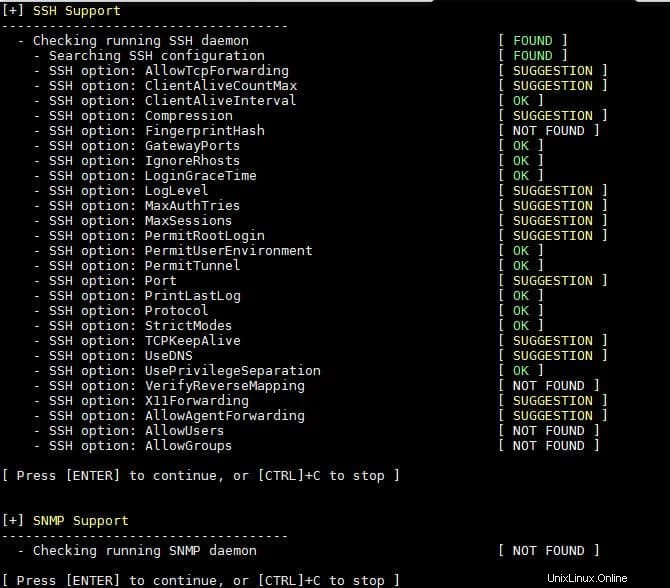

9) SSH Server a SNMP Audit

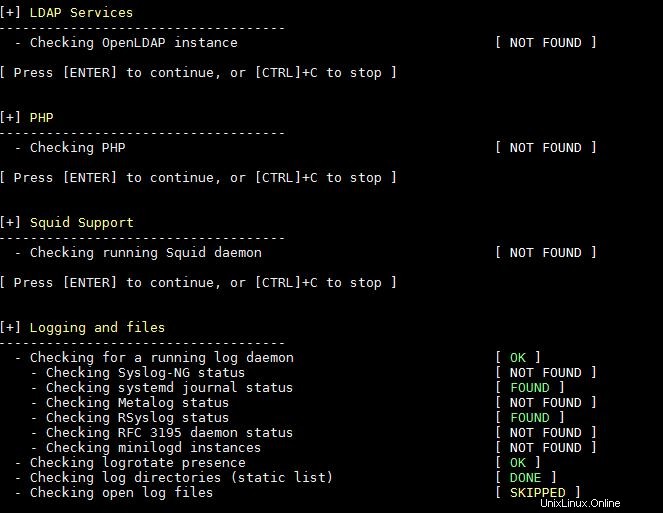

10) Audit služby LDAP, PHP, Squid a protokolování

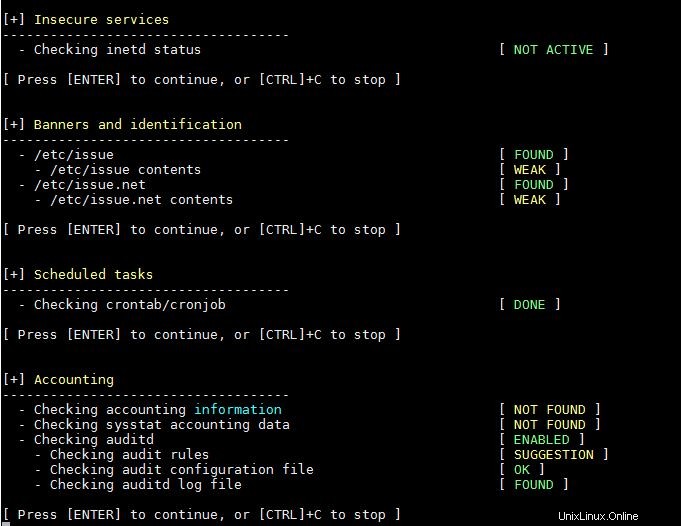

11) Nezabezpečené služby, bannery, úlohy Cron a audit účetnictví

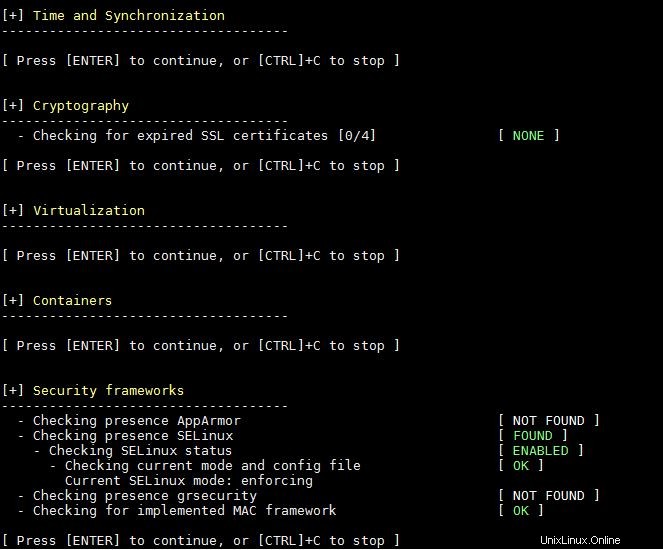

12) Audit synchronizace času, kryptografie, virtualizace, kontejnerů a bezpečnostního rámce

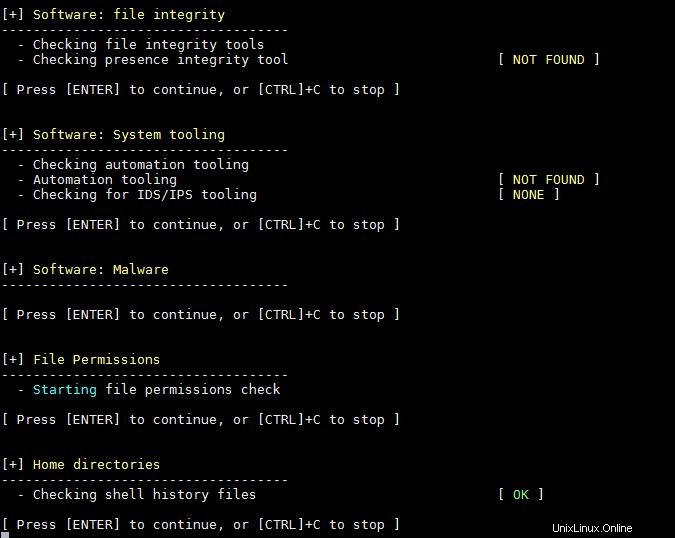

13) Oprávnění k souborům, detekce malwaru a audit domovského adresáře

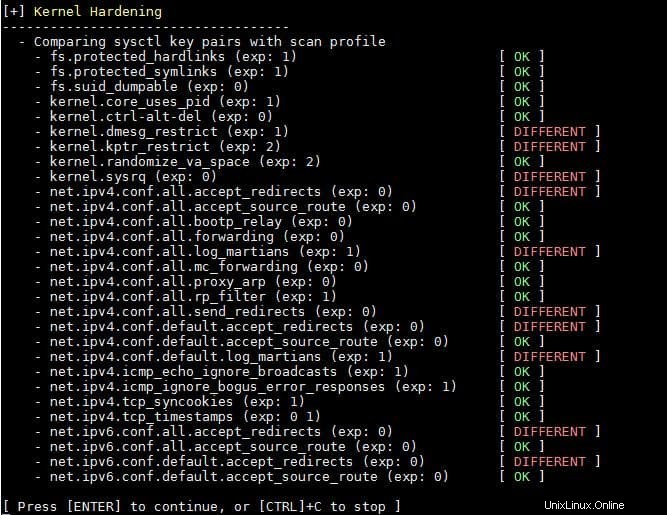

14) Audit Kernel Hardening

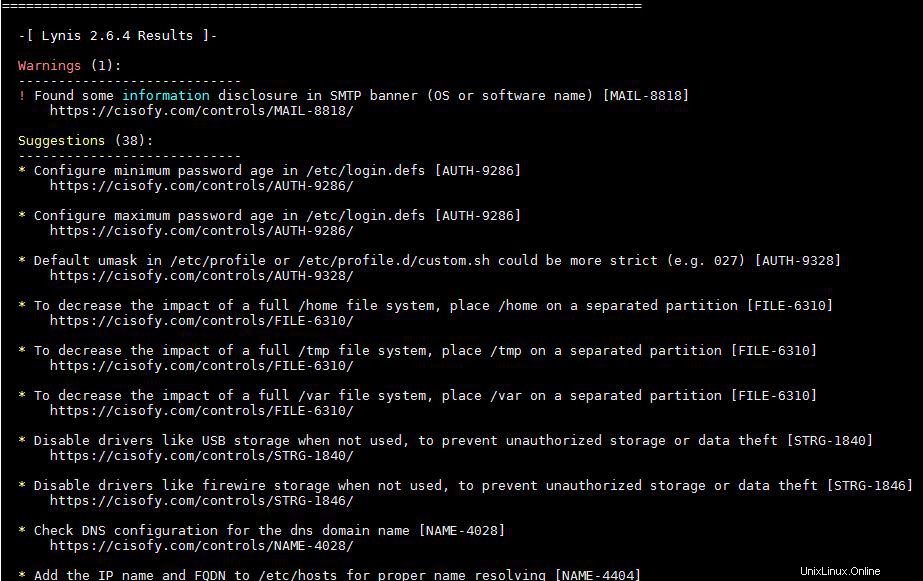

15) Varování a návrhy

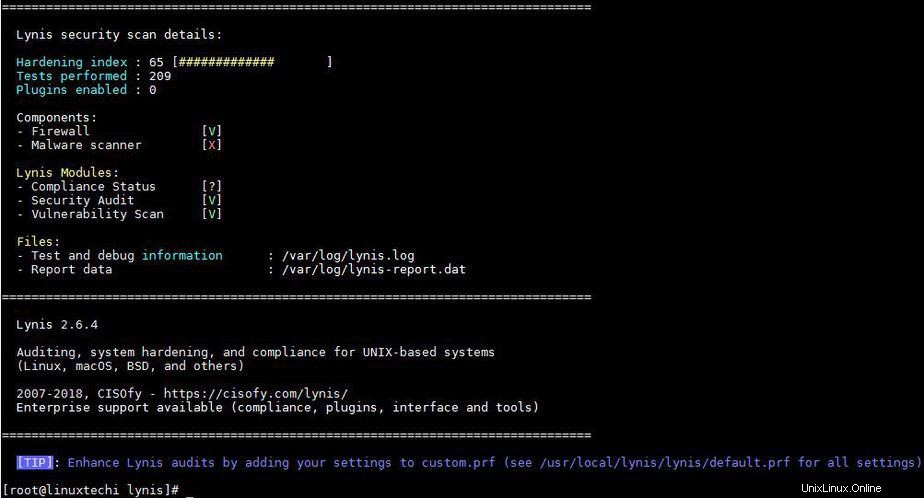

16) Výsledky skenování a auditu Lynis

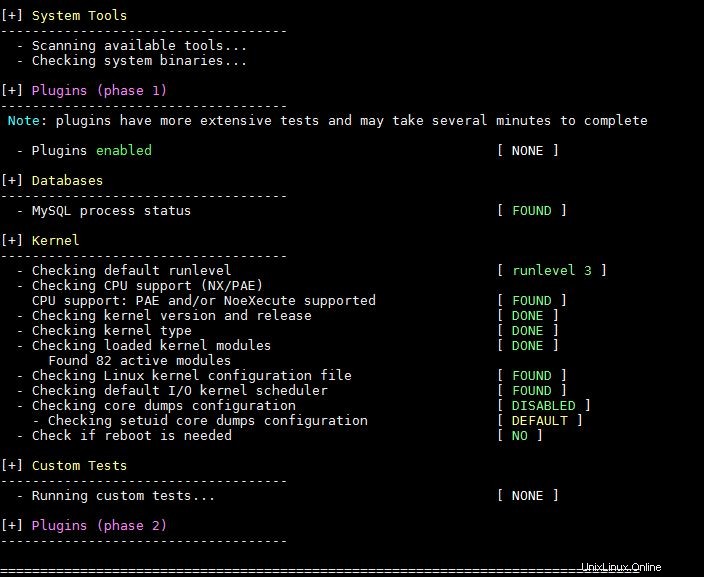

Někdy nechceme skenovat nebo auditovat úplné systémové aplikace nebo služby, takže můžeme auditovat vlastní aplikace podle kategorií. Pojďme se podívat, jak to provést,

[example@unixlinux.online lynis] # ./lynis ukazují groupsaccountingauthenticationbannersboot_servicescontainerscryptodatabasesdnsfile_integrityfile_permissionsfilesystemsfirewallshardeninghomedirsinsecure_serviceskernelkernel_hardeningldaploggingmac_frameworksmail_messagingmalwarememory_processesnameservicesnetworkingphpports_packagesprinters_spoolsschedulingshellssnmpsquidsshstoragestorage_nfssystem_integritytimetoolingusbvirtualizationwebservers [example@unixlinux.online lynis] #Nyní tedy získáme jednoduchý audit linuxového jádra a databáze , Použijeme níže uvedený příkaz.

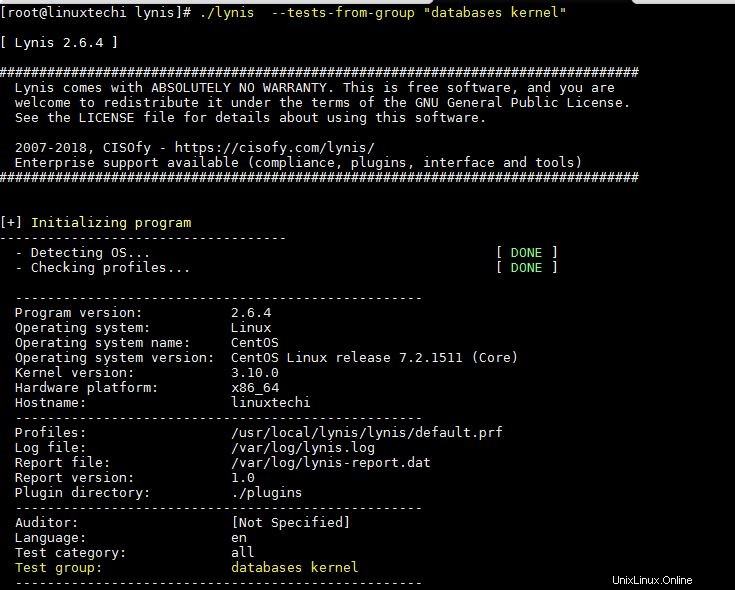

[[email protected] lynis]# ./lynis --tests-from-group "databases kernel"

Chcete-li zkontrolovat další možnosti příkazu lynis, podívejte se na jeho manuálovou stránku

[[email protected] lynis]# ./lynis --manTo je z tohoto článku vše, podělte se prosím o své názory a komentáře.

Jak vytvořit instanci v OpenStack pomocí příkazového řádku Jak spravovat virtuální stroje Oracle VirtualBox z příkazového řádkuLinux