Většina lidí považuje v dnešní době šifrování souborů za nutnost, a to i na systémech Linux. Pokud vás, stejně jako mě, původně přitahovalo Ubuntu kvůli zvýšené bezpečnosti linuxových systémů, obávám se, že pro vás mám špatnou zprávu:Linux se stal obětí svého vlastního úspěchu. Obrovský nárůst počtu uživatelů v posledních letech vedl k exponenciálnímu nárůstu útoků a krádeží na těchto systémech.

Dříve existovalo docela snadné řešení pro šifrování souborů na systémech Linux, jako je Ubuntu:nazývalo se Truecrypt. Až do roku 2015 nabízel různé úrovně šifrování na vojenské úrovni a fungoval dobře s většinou systémů Linux. Bohužel se od té doby přestala vyrábět, a proto se stala značně nejistou.

Alternativy

Naštěstí existuje několik alternativ k Truecrypt. Přímým nástupcem Truecryptu byl Veracrypt, vytvořený skupinou vývojářů, kteří převzali zdrojový kód z Truecryptu a neustále jej aktualizovali.

Projekt se od té doby rozrostl v působivý samostatný systém, ale nyní ukazuje svůj věk. Staré systémy, a zejména ty, které se zabývají bezpečností, lze aktualizovat jen tolikrát, aniž by se v nich objevila zranitelnost.

Z tohoto důvodu, kromě mnoha jiných, stojí za to hledat šifrovací software trochu dále. Moje volba by byla Tomb.

Proč Tomb?

V některých ohledech je Tomb docela podobný jinému šifrovacímu softwaru. Ukládá zašifrované soubory do vyhrazených „Hrobových složek“, což vám umožní rychle zjistit, které soubory jste zašifrovali.

Používá také podobný šifrovací standard jako Veracrypt, AES-256. Tento standard je aplikován každým od NSA přes Microsoft až po Apple a je považován za jednu z nejbezpečnějších dostupných šifrovacích šifer. Pokud s šifrováním teprve začínáte, stojí za to si přečíst něco o pozadí této technologie, ale pokud chcete pouze rychlé a bezpečné šifrování, nebojte se:Tomb vám to přinese.

S Tomb je několik velkých rozdílů. První je, že byl vyvinut speciálně pro systémy GNU/Linux, čímž se vyloučily některé problémy s kompatibilitou širšího šifrovacího softwaru.

Druhou věcí je, že ačkoli je Tomb open source, využívá staticky propojené knihovny, takže je obtížné auditovat jeho zdrojový kód. To znamená, že jej někteří distributoři OS nepovažují za bezplatný, ale pokud jde o bezpečnostní software, je to vlastně dobrá věc:znamená to, že Tomb je méně pravděpodobné, že bude napaden hackery než zcela „svobodný“ software.

A konečně má několik pokročilých funkcí, jako je steganografie , který vám umožňuje skrýt klíčové soubory v jiném souboru. A přestože je Tomb primárně nástroj příkazového řádku, přichází také s rozhraním GUI, gtomb, které umožňuje začátečníkům používat jej graficky.

prodáno? Než vás provedu tím, jak používat Tomb, stojí za zmínku, že žádný šifrovací software nemůže nabídnout úplnou ochranu. Tomb neskryje vaše online výpočty před vaším ISP a ani nechrání soubory uložené v cloudu. Pokud chcete plně šifrovat cloudové úložiště, budete se muset přihlásit ke své preferované službě úložiště pomocí prohlížeče Tor a VPN s nulovým protokolováním. K dispozici je zde spousta možností, ale Trust Zone je dobrý prohlížeč a Tinc je dobrý nástroj VPN.

To znamená, že pokud hledáte rychlé, snadné a bezpečné šifrování pro Ubuntu 16.04, Tomb je nepochybně správnou cestou. Pojďme začít.

Instalace Tomb na Ubuntu 16.04

Protože Tomb byl vytvořen speciálně pro Linux, instalace je velmi snadná.

Před pár lety kluci ze SparkyLinuxu (což je sám o sobě docela dobrý derivát Debianu) přidali Tomb do svých oficiálních repozitářů. Můžete si jej nainstalovat do svého systému Ubuntu přidáním těchto úložišť.

Chcete-li to provést, otevřete terminál a přidejte soubor úložiště:

sudo vi /etc/apt/sources.list.d/sparky-repo.list

A pak do souboru přidejte následující řádky:

deb https://sparkylinux.org/repo stable main deb-src https://sparkylinux.org/repo stable main deb https://sparkylinux.org/repo testing main deb-src https://sparkylinux.org/repo testing main

Uložte a zavřete tento soubor.

Nyní je třeba nainstalovat veřejný klíč Sparky pomocí:

sudo apt-get install sparky-keyring

Nebo:

wget -O - https://sparkylinux.org/repo/sparkylinux.gpg.key | sudo apt-key add -

Potom musíte aktualizovat své repozitáře pomocí standardního příkazu:

sudo apt-get update

A pak jednoduše nainstalujte Tomb pomocí apt:

sudo apt-get install tomb

Pokud chcete GUI, instalace je stejně snadná. Stačí použít apt k instalaci gtomb:

sudo apt-get install gtomb

A je to:nyní byste měli mít nainstalovanou funkční verzi Tomb. Podívejme se, jak jej používat.

Používání Tomb

Použití Tomb prostřednictvím příkazového řádku

Tomb je primárně nástroj příkazového řádku, takže nejprve popíšu toto použití. Pokud nejste spokojeni s používáním terminálu, můžete tuto část přeskočit a podívat se níže.

Vlastně, poškrábej to. Pokud jste nikdy předtím nepoužili příkazový řádek, Tomb je skvělé místo, kde začít, protože používá jednoduché příkazy a je malá šance, že něco pokazíte, pokud budete opatrní.

Tomb ve skutečnosti používá docela zábavnou sadu příkazů, všechny s tématem hřbitova. Každá zašifrovaná složka se nazývá „hrobka“ a (jak zanedlouho přijdu) lze s nimi pracovat pomocí podobně gotických příkazů.

Nejprve si vyrobíme novou hrobku. Můžete zadat název a velikost své nové hrobky, takže použijte „Tomb1“ a udělejte to 100 MB.

Potřebujete práva root, takže otevřete terminál a zadejte (nebo zkopírujte):

sudo tomb dig -s 100 Tomb1.tomb

To by vám mělo poskytnout výstup podobný:

tomb . Commanded to dig tomb Tomb1.tomb tomb (*) Creating a new tomb in Tomb1.tomb tomb . Generating Tomb1.tomb of 100MiB 100 blocks (100Mb) written. 100+0 records in 100+0 records out -rw------- 1 Tomb1 Tomb1 100M Jul 4 18:53 Tomb1.tomb tomb (*) Done digging Tomb1 tomb . Your tomb is not yet ready, you need to forge a key and lock it: tomb . tomb forge Tomb1.tomb.key tomb . tomb lock Tomb1.tomb -k Tomb1.tomb.key

Jak je užitečně uvedeno ve výstupu, nyní musíte vytvořit soubor klíče k uzamčení vaší hrobky:

sudo tomb forge Tomb1.tomb.key

Pokud se v tomto okamžiku zobrazí chyba, která zmiňuje „aktivní odkládací oddíl“, musíte deaktivovat všechny aktivní odkládací oddíly:

sudo swapoff -a

A pak spusťte příkaz keyfile výše.

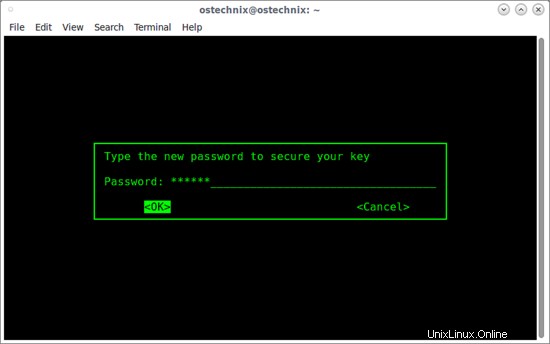

Vygenerování souboru klíče může trvat několik minut, v závislosti na rychlosti vašeho systému. Po jeho dokončení však budete požádáni o zadání nového hesla pro zabezpečení klíče:

Zadejte jej dvakrát a váš nový soubor klíče bude vytvořen.

Nyní musíte svou hrobku zamknout pomocí nového klíče. Můžete to udělat takto:

sudo tomb lock Tomb1.tomb -k Tomb1.tomb.key

Budete požádáni o zadání hesla. Udělejte to a měli byste získat něco jako následující výstup:

tomb . Commanded to lock tomb Tomb1.tomb [sudo] Enter password for user Tomb1 to gain superuser privileges tomb . Checking if the tomb is empty (we never step on somebody else's bones). tomb . Fine, this tomb seems empty. tomb . Key is valid. tomb . Locking using cipher: aes-xts-plain64:sha256 tomb . A password is required to use key Tomb1.tomb.key tomb . Password OK. tomb (*) Locking Tomb1.tomb with Tomb1.tomb.key tomb . Formatting Luks mapped device. tomb . Formatting your Tomb with Ext3/Ext4 filesystem. tomb . Done locking Tomb1 using Luks dm-crypt aes-xts-plain64:sha256 tomb (*) Your tomb is ready in Tomb1.tomb and secured with key Tomb1.tomb.key

Nyní je vše nastaveno, můžete začít používat svou novou hrobku.

Tady poznámka:protože vám právě ukazuji, co máte dělat, uložil jsem svůj klíč a hrobku do stejného adresáře (v tomto případě $HOME). Neměli byste to dělat – uložte si klíč někde jinde, nejlépe tam, kde ho nikdo kromě vás nenajde.

Budete si však muset pamatovat, kde jste ji uložili, protože ji potřebujete k odemknutí své hrobky. Chcete-li to provést, zadejte:

sudo tomb open Tomb1.tomb -k path/to/your/Tomb1.tomb.key

Zadejte své heslo a měli byste být uvnitř. Tomb vygeneruje něco jako:

tomb (*) Success unlocking tomb Tomb1 tomb . Checking filesystem via /dev/loop0 fsck from util-linux 2.27.1 Tomb1: clean, 11/25168 files, 8831/100352 blocks tomb (*) Success opening Tomb1.tomb on /media/Tomb1

A pak byste měli vidět svou novou hrobku připevněnou v okně vyhledávače.

Nyní můžete ukládat a otevírat soubory z hrobky, ale uvědomte si, že k tomu budete potřebovat práva root .

Chcete-li hrobku po skončení používání odpojit, zavřete ji pomocí:

sudo tomb close

Nebo, pokud chcete vynutit uzavření všech otevřených hrobek, můžete použít:

sudo tomb slam all

Používání Tomb prostřednictvím GUI

Pokud se vám nelíbí používání příkazového řádku nebo prostě jen chcete grafické rozhraní, můžete použít gtomb. Na rozdíl od mnoha obalů GUI se gtomb používá docela jednoduše.

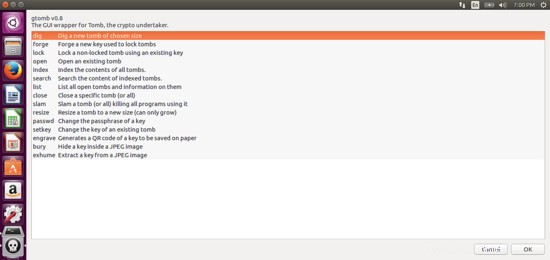

Podívejme se, jak nastavit novou hrobku pomocí gtomb. Nejprve spusťte gtomb z nabídky. Pravděpodobně to bude vypadat takto:

Všechno je samozřejmé, ale pro úplnost vám proberu, jak založit vaši první hrobku.

Začněte kliknutím na první možnost, „dig“. Klikněte na OK a poté vyberte umístění.

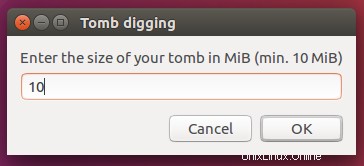

Dále zadejte velikost své hrobky:

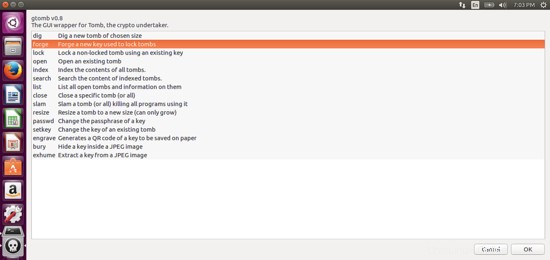

Nyní máte novou hrobku, ale než ji budete moci použít, musíte si vyrobit klíč. Chcete-li to provést, klikněte na „Forge“ v hlavní nabídce:

Tomb vás požádá o zadání přístupového kódu dvakrát, tak to udělejte.

Potom zamkněte svou hrobku pomocí klíče kliknutím, uhodli jste, „zamknout“. Chcete-li jej otevřít, klikněte na „otevřít“ a znovu zadejte svůj přístupový kód.

Jak můžete vidět na snímku obrazovky výše, použití gtomb je opravdu snadné a neměli byste narazit na žádné problémy. Většinu běžných úkolů lze provést několika kliknutími a pro cokoliv složitějšího můžete použít příkazový řádek.

Závěrečné myšlenky

To je ono! Nyní byste měli mít svou první hrobku postavenou a připravenou vyrazit. Uložte vše, co chcete uchovat v tajnosti a v bezpečí, do hrobek a tyto informace budou mnohem bezpečnější.

Můžete používat více hrobek současně a svázat soubory v nich s adresářem $HOME, aby se vaše programy nepletly.

Doufám, že vám tento průvodce pomohl začít. Používání hrobek je stejné jako používání standardní složky, ale pro složitější příkazy se vždy můžete podívat do oficiálního průvodce hrobky.