Spiderfoot je bezplatný a otevřený nástroj pro testování zranitelnosti, který vám pomůže omezit útoky hackerů. Používá se k analýze zranitelností a škodlivých funkcí na serverech Linux. Jedná se o multiplatformní softwarový nástroj, který podporuje počítače se systémy Linux a Windows a lze na něm spolupracovat s GitHub. Je napsán v Pythonu a používá SQLite jako databázový backend. Poskytuje webové rozhraní pro provádění penetračního testování pro více než jeden cíl současně prostřednictvím webového prohlížeče.

V tomto tutoriálu vám ukážeme, jak nainstalovat Spiderfoot na server Ubuntu 20.04.

Předpoklady

- Server se systémem Ubuntu 20.04.

- Na serveru je nakonfigurováno heslo uživatele root.

Začínáme

Před zahájením se doporučuje aktualizovat mezipaměť balíčku na nejnovější verzi. Můžete jej aktualizovat pomocí následujícího příkazu:

apt-get update -y

Jakmile budou všechny balíčky aktuální, nainstalujte další požadované balíčky pomocí následujícího příkazu:

apt-get install python3 python3-pip -y

Jakmile jsou všechny balíčky nainstalovány, můžete přejít k dalšímu kroku.

Instalovat Spiderfoot

Nejprve si budete muset stáhnout nejnovější verzi Spiderfoot z úložiště Git. Můžete si jej stáhnout pomocí následujícího příkazu:

wget https://github.com/smicallef/spiderfoot/archive/v3.3.tar.gz

Po dokončení stahování rozbalte stažený soubor pomocí následujícího příkazu:

tar -xvzf v3.3.tar.gz

Dále změňte adresář na extrahovaný adresář a nainstalujte všechny závislosti Pythonu pomocí následujícího příkazu:

cd spiderfoot-3.3

pip3 install -r requirements.txt

Po instalaci můžete pomocí následujícího příkazu vypsat všechny možnosti dostupné pro SpiderFoot:

python3 sf.py --help

Měli byste získat následující výstup:

usage: sf.py [-h] [-d] [-l IP:port] [-m mod1,mod2,...] [-M] [-s TARGET] [-t type1,type2,...] [-T] [-o tab|csv|json] [-H] [-n] [-r]

[-S LENGTH] [-D DELIMITER] [-f] [-F type1,type2,...] [-x] [-q]

SpiderFoot 3.3: Open Source Intelligence Automation.

optional arguments:

-h, --help show this help message and exit

-d, --debug Enable debug output.

-l IP:port IP and port to listen on.

-m mod1,mod2,... Modules to enable.

-M, --modules List available modules.

-s TARGET Target for the scan.

-t type1,type2,... Event types to collect (modules selected automatically).

-T, --types List available event types.

-o tab|csv|json Output format. Tab is default. If using json, -q is enforced.

-H Don't print field headers, just data.

-n Strip newlines from data.

-r Include the source data field in tab/csv output.

-S LENGTH Maximum data length to display. By default, all data is shown.

-D DELIMITER Delimiter to use for CSV output. Default is ,.

-f Filter out other event types that weren't requested with -t.

-F type1,type2,... Show only a set of event types, comma-separated.

-x STRICT MODE. Will only enable modules that can directly consume your target, and if -t was specified only those events

will be consumed by modules. This overrides -t and -m options.

-q Disable logging. This will also hide errors!

Spustit SpiderFoot v režimu webového uživatelského rozhraní

V tomto okamžiku je na vašem serveru nainstalován SpiderFoot. Nyní budete muset spustit SpiderFoot v režimu webového uživatelského rozhraní, abyste k němu měli přístup prostřednictvím webového prohlížeče.

Můžete jej spustit pomocí následujícího příkazu:

python3 sf.py -l your-server-ip:5001

Měli byste získat následující výstup:

2021-03-01 11:16:53,927 [INFO] Starting web server at 45.58.43.9:5001 ... 2021-03-01 11:16:53,937 [WARNING] ******************************************************************** Warning: passwd file contains no passwords. Authentication disabled. Please consider adding authentication to protect this instance! Refer to https://www.spiderfoot.net/documentation/#security. ******************************************************************** ************************************************************* Use SpiderFoot by starting your web browser of choice and browse to http://45.58.43.9:5001/ ************************************************************* 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Listening for SIGTERM. 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Listening for SIGHUP. 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Listening for SIGUSR1. 2021-03-01 11:16:53,996 [INFO] [01/Mar/2021:11:16:53] ENGINE Bus STARTING 2021-03-01 11:16:54,099 [INFO] [01/Mar/2021:11:16:54] ENGINE Serving on http://45.58.43.9:5001 2021-03-01 11:16:54,100 [INFO] [01/Mar/2021:11:16:54] ENGINE Bus STARTED

Jak můžete vidět, SpiderFoot je spuštěn a naslouchá na portu 5001. Stiskněte CTRL+C pro zastavení SpiderFoot.

Konfigurovat SpiderFoot Authentication

Ve výchozím nastavení lze ke SpiderFoot přistupovat bez jakéhokoli ověřování. Proto se doporučuje povolit základní ověřování.

Chcete-li tak učinit, změňte adresář na SpiderFoot pomocí následujícího příkazu:

cd spiderfoot-3.3

Dále přidejte své uživatelské jméno a heslo do souboru passwd pomocí následujícího příkazu:

echo "admin:yourpassword" > passwd

Nyní znovu spusťte SpiderFoot v režimu webového uživatelského rozhraní pomocí následujícího příkazu:

python3 sf.py -l your-server-ip:5001

Měli byste získat následující výstup:

2021-03-01 11:17:56,108 [INFO] Starting web server at 45.58.43.9:5001 ... 2021-03-01 11:17:56,118 [INFO] Enabling authentication based on supplied passwd file. ************************************************************* Use SpiderFoot by starting your web browser of choice and browse to http://45.58.43.9:5001/ ************************************************************* 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Listening for SIGTERM. 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Listening for SIGHUP. 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Listening for SIGUSR1. 2021-03-01 11:17:56,138 [INFO] [01/Mar/2021:11:17:56] ENGINE Bus STARTING 2021-03-01 11:17:56,240 [INFO] [01/Mar/2021:11:17:56] ENGINE Serving on http://45.58.43.9:5001 2021-03-01 11:17:56,241 [INFO] [01/Mar/2021:11:17:56] ENGINE Bus STARTED

Přístup k SpiderFoot

Nyní otevřete webový prohlížeč a přejděte do webového rozhraní SpiderFoot pomocí adresy URL http://ip-ip-vašeho-serveru:5001 . Budete přesměrováni na přihlašovací stránku SpiderFoot:

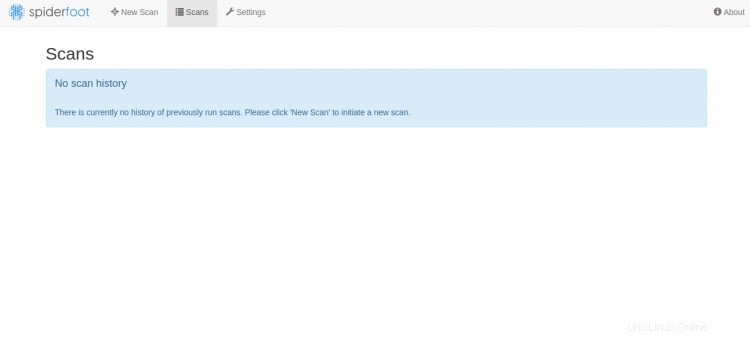

Zadejte své administrátorské uživatelské jméno, heslo a klikněte na Přihlásit se knoflík. Po přihlášení byste měli vidět SpiderFoot dashboard na následující stránce:

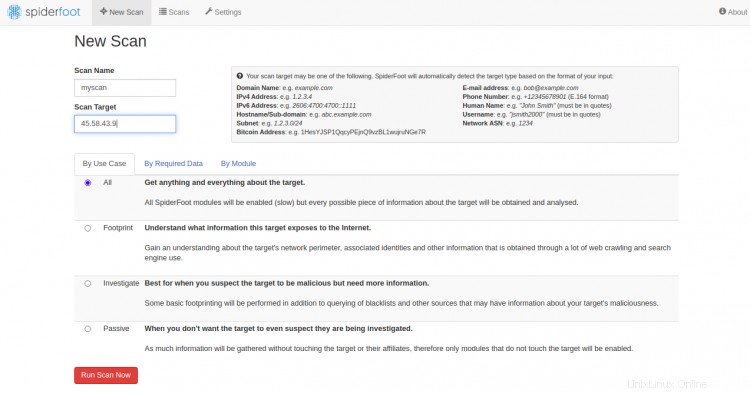

Nyní klikněte na Nové skenování tlačítko pro vytvoření nového skenu. Měli byste vidět následující stránku:

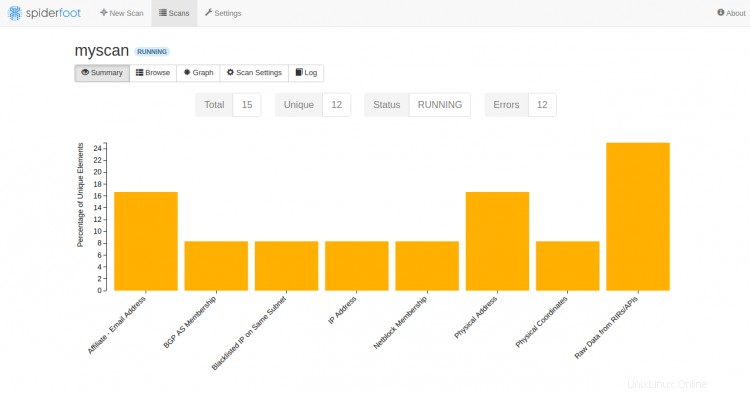

Zadejte IP cílového serveru a klikněte na Spustit skenování . Měli byste vidět následující stránku:

Závěr

Úspěšně jste nainstalovali SpiderFoot na server Ubuntu 20.04. Nyní můžete pomocí řídicího panelu SpiderFoot prohledat vzdálený počítač, zda neobsahuje zranitelnost. Neváhejte se mě zeptat, pokud máte nějaké otázky.