V tomto tutoriálu se podíváme na to, jak nastavit OpenVPN na pfSense.

Vytvořil jsem několik výukových programů OpenVPN pomocí Raspberry Pi nebo Synology NAS, ale ze všech implementací je toto moje „oblíbená“. Využití pfSense vám umožňuje spouštět OpenVPN na vašem routeru a přenášet službu na toto zařízení, které je pravděpodobně nejlepším místem pro její spuštění.

OpenVPN je trochu složitější pro nastavení na pfSense než na Raspberry Pi nebo Synology NAS, ale takový je pfSense. Spousta možností (které lze většinou přeskočit nebo obejít), ale tyto možnosti vám nabízejí spoustu flexibility, kterou běžně nemáte. Mým cílem je co nejlépe zjednodušit proces a ukázat, jak nastavit OpenVPN na pfSense co nejjednodušeji.

Mějte na paměti, že pokud nemáte statickou externí IP adresu (což většina lidí nedělá), musíte nastavit DDNS. DDNS je zkratka pro Dynamic DNS a sleduje vaši externí IP adresu, aby bylo zajištěno, že se VŽDY připojíte ke své domácí síti, když používáte tento název domény. Pokud vlastníte vlastní doménu, můžete si nastavit DDNS na Cloudflare. Pokud však nemáte název domény, nejlepším (a nejjednodušším) řešením, které jsem použil, je DuckDNS. DuckDNS je zcela zdarma a nemá žádné otravné 30denní intervaly obnovy jako No-IP. Chcete-li nastavit DuckDNS na pfSense, postupujte podle tohoto návodu.

Tento návod (Jak nastavit OpenVPN na pfSense) bude z pohledu domácích uživatelů.

1. Nastavení serveru OpenVPN

Nejjednodušší způsob, jak nastavit OpenVPN, je pomocí průvodce OpenVPN. Provede vás většinou procesu.

1. Vyberte VPN a poté OpenVPN . Odtud vyberte Průvodci .

2. Ponechte Typ serveru jako místní uživatel Přístup a poté vyberte Další .

3. OpenVPN bude potřebovat vlastní Certifikační autoritu . Vyberte Přidat novou CA a na další obrazovce pojmenujte certifikát. Pokud chcete, vyplňte informace o poloze.

4. Dále vytvoříme server certifikát . Zadejte název certifikátu a jako v posledním kroku vyplňte informace o umístění, pokud chcete.

5. V dalším kroku dejte serveru OpenVPN popis . Opusťte rozhraní , protokol a místní port jako výchozí (WAN, UDP pouze na IPv4, 1194).

6. Kryptografická nastavení mohou zůstat jako výchozí a v Nastavení tunelu , ujistěte se, že jste vybrali podsíť, která se aktuálně NEPOUŽÍVÁ. V Místní Síť zadejte do své podsítě LAN, protože to umožní přístup k místní síti přes OpenVPN. Pokud byste chtěli nastavit maximální počet souběžných připojení, můžete toto nastavení změnit zde. Zbytek nastavení může zůstat jako výchozí. Není nutné měnit žádná další nastavení, ale pokud chcete používat konkrétní server DNS, můžete to změnit v části Klient Nastavení . Až budete se vším hotovi, vyberte Další .

7. Na další obrazovce se ujistěte, že jste automaticky vytvořili Pravidlo brány firewall a pravidlo OpenVPN a poté vyberte Další . Konfigurace serveru je nyní dokončena!

2. Klientský exportní balíček a uživatelské účty – Jak nastavit OpenVPN na pfSense

Než budete pokračovat, musí být splněny dva předpoklady:

Ujistěte se, že jste nainstalovali openvpn-client-export balíček ze Správce balíčků (Systém> Správce balíčků> Dostupné balíčky ).

Ujistěte se, že máte uživatelský účet nastavit pomocí uživatelského certifikátu vytvořené. To lze dokončit výběrem Systém> Správce uživatelů> Přidat . Vyberte uživatelské jméno a heslo a poté vyberte kliknutím vytvořte uživatelský certifikát . Dejte certifikátujméno (obecně uživatelské jméno + certifikát OpenVPN) a ujistěte se, že OpenVPN_CA který jsme vytvořili dříve, je vybrán. Zbytek ponechte jako výchozí a uložte.

3. Konfigurace klienta OpenVPN – Jak nastavit OpenVPN na pfSense

Nyní, když je vytvořen klientský exportní nástroj a uživatelský účet, můžeme pokračovat v exportu našeho konfiguračního souboru.

V nastavení OpenVPN (VPN> OpenVPN) vyberte Klient Exportovat . Pokud máte statickou externí IP adresu, ponechte Hostitel Jméno Rozlišení jako Rozhraní IP Adresa . Pokud máte nastaveno DDNS na pfSense, název hostitele DDNS bude k dispozici v rozevíracím seznamu. Pokud máte službu DDNS nastavenou na jiném zařízení, vyberte možnost Jiné a zadejte název hostitele DDNS. Poté můžete uložit tato nastavení.

Obecně doporučuji používat soubor OpenVPN Connect (iOS/Android). Tím se vygeneruje konfigurační soubor ovpn, který lze použít na zařízeních Android/iPhone nebo v nové aplikaci OpenVPN Connect na Windows nebo MacOS. Ve výchozím nastavení bude konfigurační soubor obsahovat všechny potřebné informace, které vám umožní připojit se zpět k místní síti.

Je tu však jedna rychlá věc, kterou bych rád probral ohledně toho, jak bude provoz odesílán přes tento tunel VPN. Obrázek níže vám ukáže rozdíl mezi sítí VPN s rozděleným a plným tunelem.

Split-Tunnel VPN :Provoz je odesílán přes vaši síť pouze v případě, že se pokouší o přístup k internímu zdroji. Vaše IP adresa při navigaci na stránku mimo vaši síť bude IP adresou sítě, ve které se právě nacházíte.

VPN s úplným tunelem :Veškerý provoz je odesílán přes vaši domácí síť. Vaše IP adresa pro interní a externí požadavky budou vaše domácí sítě.

POZNÁMKA :Toto není přesný tok sítě. Zjednodušuji proces, jak jen mohu.

Mějte na paměti, že můžete vytvořit dva konfigurační soubory (jeden pro rozdělený tunel a jeden pro celý tunel), pokud chcete možnost používat oba. Chcete-li konfigurační soubor VPN s celým tunelem, přidejte do konfiguračního souboru níže uvedený text (nad certifikát).

redirect-gateway def1

Pokud tento řádek vynecháte, konfigurační soubor bude ve výchozím nastavení určen pro VPN s rozděleným tunelem.

Importujte tento soubor do aplikace OpenVPN Connect a ujistěte se, že nejste ve své místní síti. Nejlepší místo pro testování je v mobilní síti pomocí mobilního telefonu.

Pokud chcete otestovat konfiguraci split-tunnel/full-tunnel VPN, připojte se k split-tunelu VPN a vyhledejte „what is my IP“ na google. Vrácená IP adresa by měla být IP adresa vaší mobilní sítě (nebo jakékoli sítě, ke které jste připojeni). Pokud se poté odpojíte a připojíte k VPN s plným tunelem a budete hledat totéž, měli byste vrátit IP adresu vaší domácí sítě (kde je konfigurován server VPN).

4. Závěr – Jak nastavit OpenVPN na pfSense

Tento tutoriál ukázal, jak nastavit OpenVPN na pfSense. Naštěstí pomocí průvodce a nástrojů pro export klienta je proces nastavení OpenVPN na pfSense relativně přímočarý. Nyní můžete vytvořit libovolný počet uživatelů, exportovat jejich vlastní konfigurační soubor a budou se moci připojit k vašemu serveru VPN!

Děkujeme, že jste se podívali na tutoriál o tom, jak nastavit OpenVPN na pfSense. Pokud máte nějaké dotazy, neváhejte je zanechat v komentářích na YouTube!

Nastavení serveru OpenVPN s Ubiquiti EdgeRouter (EdgeOS) a viskozitou

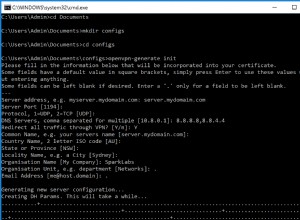

Vytváření certifikátů a klíčů pro váš server OpenVPN

Nastavení serveru OpenVPN se Sophos UTM a viskozitou